Met VeraCrypt gratis je Windows-partitie versleutelen

Versleuteling van je harde schijf beschermt tegen gegevensdiefstal als je laptop verloren gaat of wordt gestolen. Microsofts BitLocker kan alleen worden gebruikt met een Windows Pro-editie. Gelukkig is er een gratis alternatief: VeraCrypt.

Lees verder na de advertentie

Iedereen die ooit wel eens geprobeerd heeft om een harde schijf te versleutelen met de standaard tools van Windows 10 Home kent het probleem: dat werkt eigenlijk gewoon niet.

De Windows-eigen oplossing BitLocker is in de Home-editie bijvoorbeeld nauwelijks bruikbaar. Het enige dat in die versie wel werkt is namelijk het kunnen ontgrendelen van verwijderbare media die eerder elders versleuteld zijn.

Apparaatversleuteling

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

De Apparaatversleuteling in Windows 10 Home zou een goed alternatief kunnen zijn. Technisch gezien is die gebaseerd op BitLocker.

Maar Apparaatversleuteling kan alleen maar onder bepaalde voorwaarden gebruikt worden: de computer moet bijvoorbeeld in de UEFI-modus met Secure Boot starten, er moet een TPM aanwezig zijn en je moet je aanmelden met een Microsoft-account.

Apparaatversleuteling koppelt de herstelsleutel dan automatisch aan dat Microsoft-account, wat essentieel is om Windows te kunnen starten in geval van ontgrendelingsfouten tijdens het opstarten van het systeem.

Dat is al met al dan misschien beter dan helemaal geen versleuteling, maar niet iedereen vindt het prettig dat Microsoft een sleutel tot de harde schijf op die manier in handen krijgt.

Het ligt dan voor de hand om jezelf onafhankelijk te maken van Microsofts gecastreerde pseudo-BitLocker en in plaats daarvan de vrije software VeraCrypt te gebruiken. In dit artikel leggen we je uit hoe je daar de C-schijf mee beveiligd, oftewel de Windows-systeempartitie.

Voorbereidingen

Het belangrijkste eerst: maak een back-up van je systeem voordat je begint met VeraCrypt. Al onze tests verliepen zonder problemen, maar als er iets misgaat met het versleutelen en het systeem niet meer kan worden ontgrendeld, zijn je bestanden weg.

In tegenstelling tot BitLocker vertrouwt VeraCrypt niet op een Trusted Platform Module (TPM), dus is er verder geen voorbereidend werk te doen zoals het aanpassen van het groepsbeleid of het voorbereiden van de TPM.

Maar het is wel zinvol om eerst uit te sluiten of Apparaatversleuteling actief is, of – in een minder waarschijnlijk scenario – de schijf al versleuteld is, maar de bescherming door het ontbreken van een Microsoft-account niet automatisch is ingeschakeld.

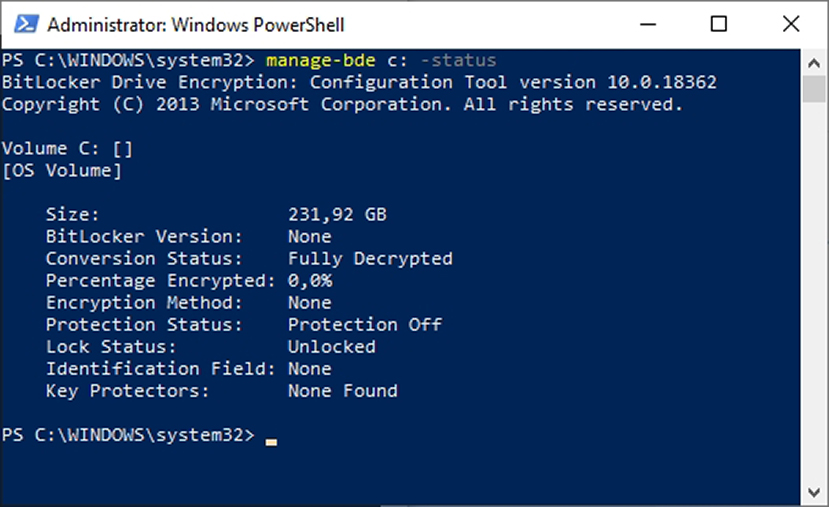

Om erachter te komen of Apparaatversleuteling actief is, open je Opdrachtprompt als administrator en voer je het commando manage-bde c: -status in.

Als bij de uitvoer onder Encryption Method iets anders staat dan None, kun je BitLocker uitschakelen met het commando manage-bde c: -off.

Controleer vervolgens de voortgang van de decodering van tijd tot tijd met het bovenstaande statuscommando en ga niet verder totdat de waarde achter Percentage Encrypted 0,0% is. Als station C: op een ssd staat, is het ontcijferen meestal al na enkele minuten voltooid.

Aan de slag

Na het downloaden van VeraCrypt installeer en start je VeraCrypt. Klik in het menu Systeem op ‘Systeempartitie/-schijf versleutelen’. Selecteer bij de volgende dialoogvensters de opties Normaal en ‘De Windows-systeempartitie versleutelen’.

Vervolgens wil VeraCrypt weten hoeveel besturingssystemen er op de computer geïnstalleerd zijn. Als je niet parallel aan je Windows-systeem een tweede Windows-systeem of een GNU/Linux-distributie geïnstalleerd hebt, is dat dus Single-boot.

Bij een dual-boot-systeem (selecteer ‘Multi-boot) is het afhankelijk van de configuratie of VeraCrypt zonder problemen gebruikt kan worden. We hebben de indruk dat dit niet problematisch is bij de gevallen waarbij er slechts één harde schijf is waarop twee besturingssystemen geïnstalleerd staan.

Als er twee schijven zijn en het te versleutelen systeem zich op de eerste bevindt (of preciezer: op de schijf van waaruit de bootloader start), stelt VeraCrypt een paar extra vragen voordat het naar het eigenlijke versleutelen gaat.

Blijf op de hoogte van de nieuwste tips en reviews van nieuwe hardware! Schrijf je in voor de nieuwsbrief:

Wanneer gevraagd wordt of het door de host beschermde gebied versleuteld moet worden, antwoord je met Nee en bij het dialoogvenster met de vraag of het op dat moment actieve systeem op de bootschijf geïnstalleerd is met Ja. De vraag over het aantal systeemschijven beantwoord je dan met 2 of meer.

Dan vraagt VeraCrypt of meerdere systemen op een schijf staan, waarbij de fysieke schijf bedoeld wordt. Dus als de twee systemen niet samen op één schijf staan, is het antwoord Nee.

De vraag over een niet-Windows bootloader kan net zo makkelijk beantwoord worden: als je bij het starten van het systeem de besturingssysteemkeuze van een Linux-bootloader zoals GRUB of LiLo ziet, antwoord je met Ja.

VeraCrypt ondersteunt één speciaal geval echter niet: als je meerdere fysieke harde schijven of ssd’s in je systeem hebt en de te versleutelen Windows-partitie niet op de schijf staat waar de computer van wordt opgestart. Normaal gesproken herkent VeraCrypt die constructie en wijst het daarop.

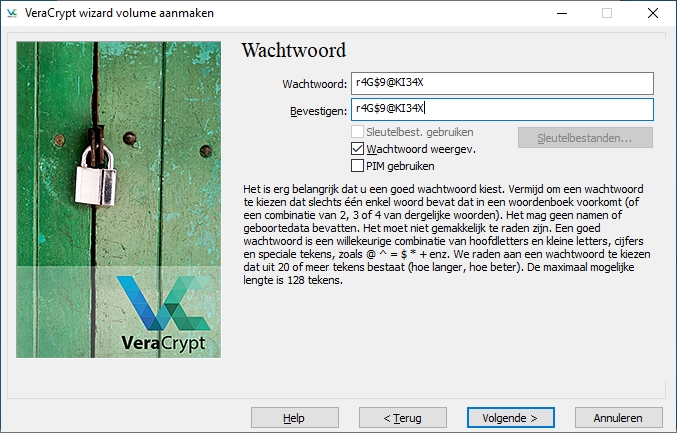

Versleuteling instellen

Bij de volgende dialoog vraag VeraCrypt naar het versleutelings- en hash-algoritme. Je kunt de standaardinstellingen (AES en SHA-512) gewoon accepteren. Typ vervolgens het gewenste wachtwoord in om de Windows-installatie te ontgrendelen voordat je gaat opstarten.

Het invoerveld PIM (Personal Iterations Multiplier) is optioneel: daar kun je een getal opgeven waarmee het aantal uitgevoerde iteraties vermenigvuldigd wordt om de eigenlijke sleutel uit het wachtwoord af te leiden.

Dat kan de veiligheid verbeteren, vooral voor eenvoudige wachtwoorden, omdat voor aanvallers een verder onbekende waarde aan het wachtwoord toegevoegd wordt. Hogere waarden leiden echter ook tot langere wachttijden bij het ontgrendelen.

De ontwikkelaars hebben gedetailleerde informatie over het aantal iteraties gedocumenteerd. Maar vul niet te snel iets in. Voor versleuteling die geschikt is voor dagelijks gebruik als bescherming tegen toevallige dieven is een sterk wachtwoord met 20 of meer tekens voldoende – laat het PIM-veld dan gewoon leeg.

Toetsenbord-perikelen

Het zal voor de meeste gebruikers hier geen probleem zijn, maar houd er rekening mee dat de indeling van het toetsenbord in het invoervenster voor wachtwoorden tijdelijk verandert in het Engels.

Daar is een goede reden voor: de meeste computers zullen ook die Engelse lay-out gebruiken voordat het besturingssysteem start, zoals wanneer later om het opstart-wachtwoord wordt gevraagd.

Typ je bijvoorbeeld op een Azerty-toetsenbord bepaalde (speciale) tekens zonder die lay-outswitch, dan zou VeraCrypt dat opgegeven wachtwoord later niet accepteren. Bij het opstarten zou je dan namelijk iets anders typen. Daarom gebeurt die overschakeling naar het Engels alleen als je een wachtwoord voor het systeemstation opgeeft, maar niet als het gaat om usb-sticks en dergelijke.

Willekeurige getallen genereren

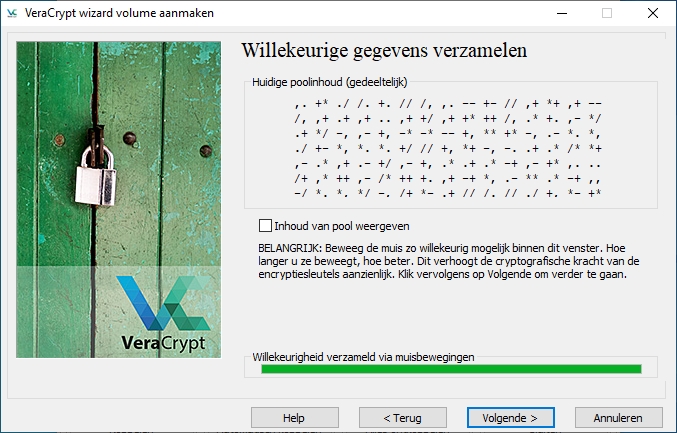

Vervolgens help je VeraCrypt om willekeurige getallen te genereren voor de VeraCrypt-sleutel. Beweeg de muisaanwijzer op het programmavenster heen en weer tot de voortgangsbalk vol is. Klik op Volgende en doe dat ook bij het dialoogvenster ‘Sleutels aangemaakt’.

VeraCrypt wil dan een herstelschijf aanmaken. Dat wordt sterk aanbevolen, omdat het kan helpen als bijvoorbeeld de bootloader wordt veranderd door een Windows-update of als het authenticatiemechanisme van VeraCrypt op de een of andere manier beschadigd raakt.

In tegenstelling tot de herstelsleutel bij Microsofts BitLocker is het echter geen echte opstartschijf, maar helpt het alleen bij een beschadigde opstartconfiguratie – het wachtwoord blijft desondanks nodig.

Bij de ‘Modus voor wissen’ kun je kiezen voor een mogelijkheid om ongebruikte schijfgebieden te overschrijven met willekeurige gegevens tijdens het versleutelen.

Net als bij BitLocker is dat niet nodig voor nieuwe of recentelijk veilig gewiste media en verder een kwestie van hoe gevoelig de gegevens zijn, wat eventuele externe eisen zijn of wat je persoonlijke niveau van paranoia is.

Het meervoudig overschrijven is bij een moderne harde schijf niet nodig – een enkele doorloop met willekeurige getallen is dan voldoende. Na een herstart om de authenticatie te testen en enkele bevestigingen, start de versleuteling.

Beheer

Als de schijf versleuteld is, biedt de VeraCrypt-software opties om het wachtwoord te wijzigen, een andere herstelschijf te maken en de versleuteling te deactiveren. Klik daarvoor in het programma met de rechtermuisknop op station C: in de lijst van de schijven en kies de betreffende functie in het contextmenu.

Als je tijdens het installeren geen PIM-waarde hebt ingesteld, kun je de vraag daarnaar bij het opstarten van het systeem ook uitschakelen. Klik daarvoor op Instellingen in het contextmenu van station C: en zet een vinkje voor ‘Vraag geen PIM aan in het authenticatiescherm vóór het opstarten’ en bevestig met Ok.

Beperkingen

VeraCrypt gebruikt algoritmes voor het versleutelen van de harde schijf die volgens de huidige standaarden als veilig worden beschouwd – meestal AES. Toch zijn aanvallen tegen een versleutelde schijf denkbaar en mogelijk, maar niet heel makkelijk.

Een aanvaller kan je laptop in jouw afwezigheid bijvoorbeeld voorzien van speciale hardware die je toetsenbordinvoer scant tijdens het opstarten van het systeem. Dan kan hij later je laptop stelen en het systeem ontgrendelen met het eerder gescande wachtwoord.

Als je bang bent voor zo’n gerichte aanval, moet je je ervan bewust zijn dat een versleutelde harde schijf een goede, maar geen perfecte bescherming voor je gegevens biedt.

Houd er bovendien rekening mee dat wanneer je bestanden van een ontgrendelde harde schijf naar bijvoorbeeld een usb-stick of externe harde schijf kopieert, de versleuteling niet samen met de bestanden gekopieerd wordt. De doelschijf moet dan eveneens versleuteld worden.

(informatie afkomstig uit het artikel van Jan Schüßler en Noud van Kruysbergen, , c’t magazine 11/2020, p. 122)

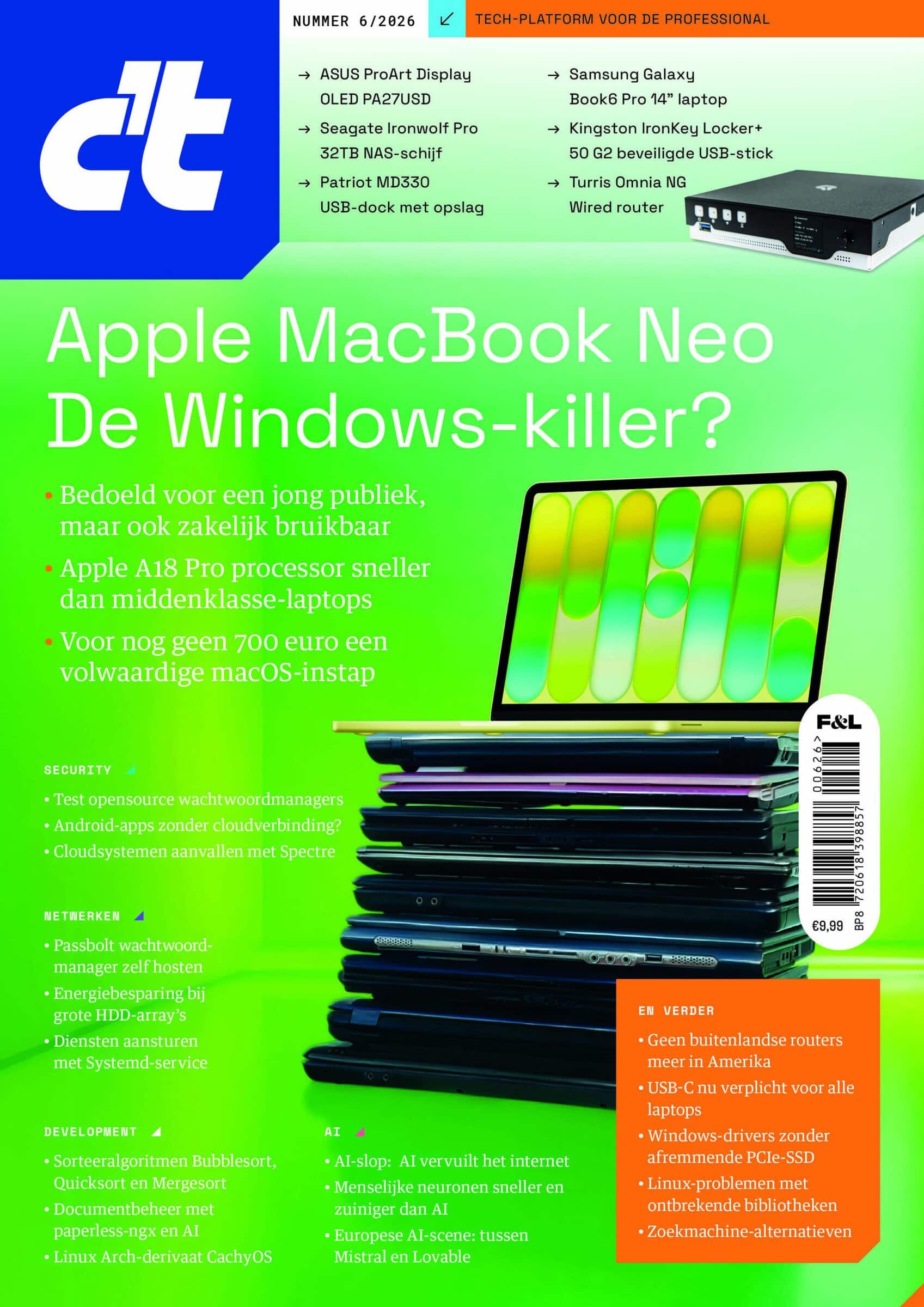

- MacBook Neo: Apple-laptop van 700 euro

- Vergelijking van 5 opensource-wachtwoordmanagers

- Energiebesparing bij AI-datacenters en het probleem van AI-slop

- USB-C, SSD-drivers, kwantum-pc’s en paperless-ngx

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Praat mee