Windows beveiligen met de standaardtools van Windows

Als je je Windows-pc wilt beveiligen tegen digitale dreigingen, kun je flink wat geld investeren in bijvoorbeeld een virusscanner, een firewall, versleutelingssoftware enzovoort. Maar alles wat je voor Windows beveiligen nodig hebt, heeft Windows 10 ondertussen zelf al. Ontdek hoe je het gebruikt en de bescherming nog beter maakt.

Lees verder na de advertentie

De tijden waarin je veel geld moest steken in Windows beveiligen zijn gelukkig voorbij. Microsoft heeft in de loop van de tijd het standaardpakket van Windows immers flink uitgebreid. Het bedrijf is continu bezig om zijn besturingssysteem te beveiligen tegen actuele dreigingen en voegt steeds weer nieuwe beschermende functies toe. Dan gaat het ook om hulpmiddelen waarvoor je vroeger losse software moest installeren. Een duidelijk voorbeeld is de in Windows XP SP2 ingevoerde firewall, een ander is het antivirusprogramma Windows Defender, dat er sinds Windows 8 in zit. Deze functies worden ook constant verder ontwikkeld, met als gevolg dat de bescherming intussen zo hoog is dat je niet meer hoeft uit te kijken naar alternatieven.

Ook via de halfjaarlijkse Windows 10-upgrades heeft Microsoft steeds weer nieuwe beveiligingsfuncties toegevoegd, zoals de bescherming tegen ransomware. Intussen kan Windows zich zelfstandig verdedigen tegen de meeste aanvallen, of preciezer: zou dat kunnen. Veel van deze krachtige standaardonderdelen moet je namelijk eerst activeren of configureren. Maar dat loont de moeite: daarna heb je nog maar weinig te vrezen.

- MacBook Neo: Apple-laptop van 700 euro

- Vergelijking van 5 opensource-wachtwoordmanagers

- Energiebesparing bij AI-datacenters en het probleem van AI-slop

- USB-C, SSD-drivers, kwantum-pc’s en paperless-ngx

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Windows 10 verplicht

Als je nog steeds met een oudere versie van Windows op stap gaat, denk dan toch maar eens serieus na over een upgrade. Toegegeven, dit betekent dat je te maken krijgt met een paar andere problemen, waaronder ‘Windows as a Service’. Maar wat veiligheid betreft, ligt Windows 10 ver voor op zijn voorgangers. Voor gebruikers van Windows 7 zal de situatie na januari 2020 bovendien dramatisch verslechteren, omdat Microsoft na die datum voor versie 7 geen beveiligingsupdates meer wil publiceren. Die datum is niet ver meer weg. Als je daarna nog met deze Windows-versie wilt werken, is een upgrade onvermijdelijk, tenzij je je computer volledig van het internet loskoppelt. Er zijn dus weinig argumenten om niet nu al over te schakelen en te profiteren van de geavanceerde functies voor Windows beveiligen.

Virusbescherming zonder frustratie

Uit de resultaten van AV-Test, een softwarelab gespecialiseerd in antivirussoftware, blijkt duidelijk dat er bij Microsoft sinds het najaar van 2015 veel is gebeurd. Op dat moment, kort na het uitkomen van Windows 10, behaalde de meegeleverde virusscanner Windows Defender op het gebied van bescherming slechts 3,5 van de 6 mogelijke punten. In het voorjaar van 2018 haalde Defender echter een score van 5,5 en kwam daarmee op gelijke hoogte met producten van Avast, AVG en G Data. In de categorieën snelheid en gebruiksvriendelijkheid scoorde de meegeleverde scanner met 5,5 punten ook goed. Ook in de recente real-world-test van het Oostenrijkse testinstituut AV-Comparatives slaat Defender een goed figuur. Vergeleken met andere antivirussoftware dringt Windows Defender zich niet zo irritant aan je op, omdat het geen aankoop hoeft te rechtvaardigen. Kortom, is er weinig reden om onder Windows 10 een andere virusscanner te installeren.

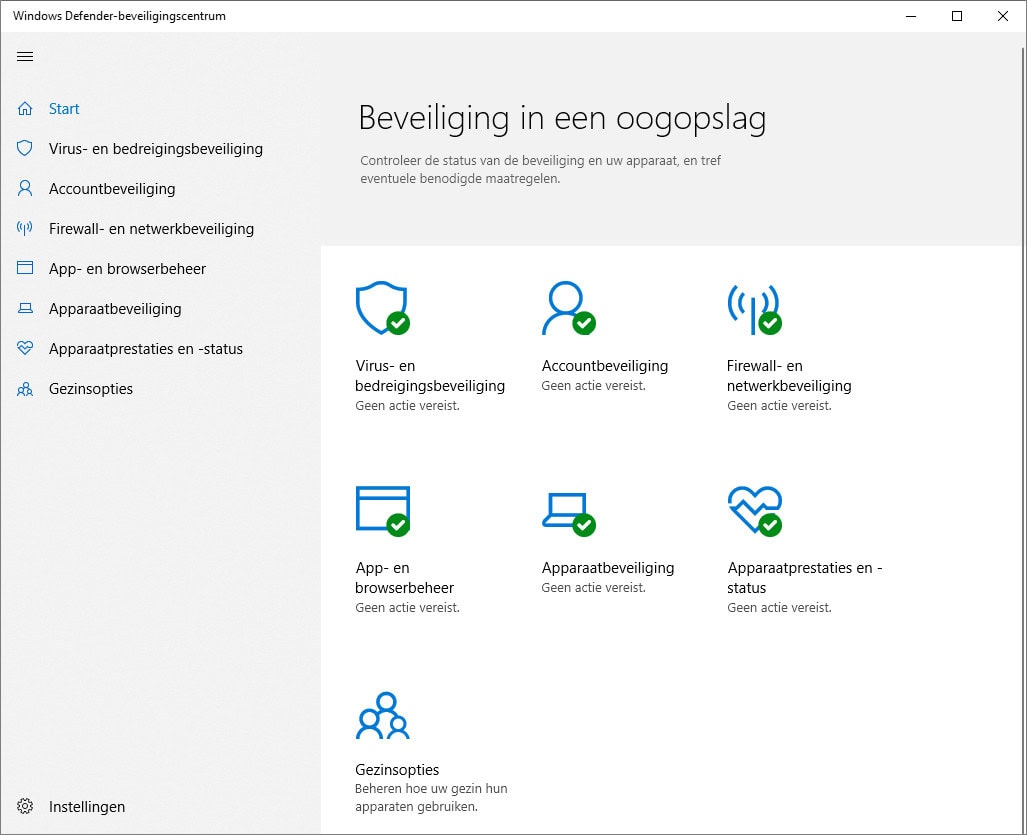

Om te controleren of de bescherming tegen virussen actief is, bezoek je het Windows Defender-beveiligingscentrum. Daarvoor klik je op het pictogram van Defender (het schild) in het systeemvak op de taakbalk. Als het pictogram niet zichtbaar is, gaat het schuil achter het pijltje omhoog. Vervolgens kun je het met ingedrukte muisknop verslepen tot naast de klok, om de beveiligingsstatus altijd in beeld te hebben.

Het Windows Defender-beveiligingscentrum lijkt op het controlecentrum van commerciële antivirusprogramma’s en biedt een snel overzicht van de belangrijkste beschermingsfuncties. Controleer eerst bij ‘Virus- en bedreigingsbeveiliging / Updates van virus- en bedreigingsbeveiliging’ of de beveiligingsdefinities zijn bijgewerkt. Dit vormt de basis waarmee Defender rondwarend ongedierte detecteert. Bij ‘Virus- en bedreigingsbeveiliging / Instellingen voor virus- en bedreigingsbeveiliging’ moet ‘Realtime-beveiliging’ actief zijn. Dit is een on-access-scanner, die bestanden scant op het moment dat ze worden geopend. Activeer ook de cloudbeveiliging. Als dit is ingeschakeld, stuurt Defender de metagegevens van het te controleren bestand naar de Microsoft-cloud als de virusbescherming met de lokale controle daar onvoldoende zekerheid over krijgt. Als de cloud het bestand daarbij al kent van een eerdere beoordeling, krijgt Defender direct bericht of het bestand is geclassificeerd als goedaardig, kwaadaardig of verdacht.

Dit beschermingsmechanisme kan alleen volledig tot zijn recht komen als het automatisch indienen van samples actief is. Dit is voor de meeste thuisgebruikers geen probleem, omdat het meestal om uitvoerbare bestanden gaat, die bovendien afkomstig zijn van een openbare bron. Als het indienen is ingeschakeld, geeft Defender het te controleren bestand door aan de Microsoft-cloud als bij het bekijken van de metagegevens bleek dat het nog niet in de cloud werd onderzocht. Het bestand wordt daar dan uitgevoerd en bestudeerd met behulp van machine-learning.

Volgens Microsoft stuurt de cloud binnen een paar seconden een beoordeling terug. Defender blokkeert de toegang tot het bestand zolang. Het bedrijf verklaart dat het dankzij de cloud-bescherming binnen enkele seconden op virusuitbraken kan reageren en gebruikers kan beschermen. Maar pas wel op: als je werkt met zelfgeschreven scripts, macro’s of toepassingen, moet je er rekening mee houden dat deze bij Microsoft terecht komen als de optie actief is. Met name voor bedrijven kan dat een bezwaar zijn voor het gebruik van de functie. In dergelijke gevallen kan het automatisch indienen los van de cloudbescherming worden uitgeschakeld bij ‘Instellingen voor virus- en bedreigingsbeveiliging’. Standaard zijn beide functies actief.

Geen malware

Bij de Virus- en bedreigingsbeveiliging zit ook de bescherming tegen ransomware, die Microsoft tot nu toe aanduidde als gecontroleerde toegang tot mappen. Dit zorgt ervoor dat mappen als Documenten alleen benaderd kunnen worden door processen die Microsoft veilig acht. Welke dat precies zijn, kun je echter niet nagaan. Als ransomware naar deze map probeert te schrijven om de inhoud ervan te versleutelen, staat hij dan voor een gesloten deur. Standaard zijn de volgende mappen beveiligd: ‘Documenten’, ‘Afbeeldingen’, ‘Video’s’, ‘Muziek’, ‘Favorieten’ en ‘Bureaublad’. Je kunt meer mappen toevoegen via de plusknop bij ‘Een beveiligde map toevoegen’. Stuit je in de loop van tijd echter op problemen omdat een legitiem programma niet langer kan schrijven in een van de beschermde mappen, dan zet je het via ‘Een app toestaan via Controlled Folder Access’ op de whitelist.

Met ‘App- en browserbeheer’ configureer je de reputatiecontrole SmartScreen. Als de optie ‘Apps en bestanden controleren’ actief is, vraagt Windows voordat het een bestand uitvoert dat afkomstig is van internet eerst de reputatiegegevens op bij de dienst SmartScreen. Windows verstuurt daarvoor een hash van het bestand naar Microsoft. Als SmartScreen bij het starten van een gedownload programma ingrijpt, verschijnt een blauw venster met een mededeling dat de computer wordt beschermd door Windows. Ben je ervan overtuigd dat het bestand onschadelijk is, dan kun je het uitvoeren in een dergelijk geval voortzetten door te klikken op ‘Meer informatie’ en ‘Toch uitvoeren’.

Het is raadzaam om de instellingen in beide gevallen op ‘Waarschuwen’ te laten staan. In vergelijking met de antivirusbescherming van Defender rapporteert het SmartScreen-filter vaker, omdat het waarschuwt voor bestanden die nog geen goede reputatie hebben, bijvoorbeeld omdat ze niet veel gebruikt worden. Ook zelfgeschreven scripts en software kunnen SmartScreen laten ingrijpen. Op deze manier vangt de functie echter ook de nodige malware. Een lage verspreiding kan een aanwijzing zijn dat het om een nieuwe plaag gaat.

Helemaal onderaan in het App- en browserbeheer staat de Exploit Protection, waarmee je effectieve afweer kunt configureren tegen de malware die kwetsbaarheden in Windows 10 aanvalt. Dit omvat het versleutelen van de geheugenadressen (Address Space Layout Randomization, ASLR). Exploit-bescherming is de doorontwikkeling van de Enhanced Mitigation Experience Toolkit (EMET), die voornamelijk bedoeld was voor beheerders. Dankzij deze beschermingsfuncties is het in het verleden steeds weer gelukt om aanvallen op onbekende beveiligingsproblemen te stoppen. De exploit-bescherming is standaard ingeschakeld en door Microsoft goed voorgeconfigureerd voor Windows beveiligen. Een aanscherping van de regels kan ervoor zorgen dat programma’s niet meer werken zoals gebruikelijk. Je kunt de standaardinstellingen daarom het beste met rust laten. Exploit Protection is een vervanging van EMET en is er niet compatibel mee. Sinds de Fall Creators Update (1709) verwijdert Microsoft het oude beschermingsprogramma daarom automatisch van de schijf.

- MacBook Neo: Apple-laptop van 700 euro

- Vergelijking van 5 opensource-wachtwoordmanagers

- Energiebesparing bij AI-datacenters en het probleem van AI-slop

- USB-C, SSD-drivers, kwantum-pc’s en paperless-ngx

Meer bescherming

Windows Defender kan meer doen voor Windows beveiligen dan je op het eerste gezicht kunt zien. Sommige beveiligingsfuncties zijn niet configureerbaar via de gebruikersinterface en standaard uitgeschakeld. Het gaat hierbij om nuttige functies als het detecteren van potentieel ongewenste toepassingen (PUA). In deze categorie valt software die niet per se gevaarlijk is, maar die je waarschijnlijk toch niet op je computer wilt hebben, bijvoorbeeld omdat het adware is. Als je de PUA-detectie wilt activeren, heb je genoeg aan een PowerShell-opdracht. Start eerst de Powershell met administratorrechten, bijvoorbeeld door in het menu Start te zoeken naar ‘Powershell’, met de rechtermuisknop te klikken op het zoekresultaat en ‘Als administrator uitvoeren’ te kiezen. Typ het volgende commando in het nieuwe venster:

Set-MpPreference -PUAProtection 1

en start de computer opnieuw op. Gebruik een onschuldig testbestand (download) om de functie te testen. Vervang de 1 door een 0 als je de functie weer wilt uitschakelen. Onze ervaring is echter dat de PUA-detectie betrouwbaar werkt en geschikt is voor dagelijks gebruik. Een andere verborgen functie die je maar beter kunt inschakelen, is de netwerkbeveiliging. Dit is een uitbreiding van het SmartScreen-filter, die zich nestelt in de netwerkstack. Als de bescherming is geactiveerd, blokkeert hij netwerkverbindingen naar verdachte hosts, ongeacht het programma dat de verbinding tot stand brengt. Je activeert de netwerkbescherming met de volgende PowerShell-opdracht:

Set-MpPreference -EnableNetworkProtection Enabled

Ook hiervoor heb je beheerdersrechten nodig. Vervolgens start je de computer opnieuw op. Als je de functie wilt uitschakelen, vervang je Enabled door Disabled. Je kunt controleren of de netwerkbeveiliging werkt door https://smartscreentestratings2.net op te roepen. Gebruik daarvoor een browser die niet van Microsoft is. Edge en IE filteren de url zelf al.

En last but not least bevat Defender ook ‘Attack Surface Reduction’ (ASR, vertaald: verkleining van het aanvalsoppervlak). Het is een geavanceerde controle die de context herkent waarin een actie wordt uitgevoerd. De ASR kent zeven gedragspatronen, die zijn gebaseerd op de meest voorkomende manieren waarop malware wordt verspreid. Hij voorkomt bijvoorbeeld dat exe-bestanden en scripts worden uitgevoerd als ze met de e-mailclient zijn gedownload.

Je moet de regels afzonderlijk via Groepsbeleid activeren en de afweging maken welke passen bij je persoonlijke gebruikspatronen, of juist niet. Een gedetailleerde uitleg zou hier te ver voeren.

- MacBook Neo: Apple-laptop van 700 euro

- Vergelijking van 5 opensource-wachtwoordmanagers

- Energiebesparing bij AI-datacenters en het probleem van AI-slop

- USB-C, SSD-drivers, kwantum-pc’s en paperless-ngx

Veilig internetten

Cybercriminelen zijn erg inventief als het gaat om het binnensmokkelen van malware op andere systemen via de browser. Is de browser of een actieve plug-in niet bijgewerkt of is er sprake van een veiligheidslek dat een fabrikant nog niet gedicht heeft (zero-day-lek), dan is het bezoeken van een website genoeg om malware voor afpersing of online-bankieren en dergelijke op je pc te krijgen.

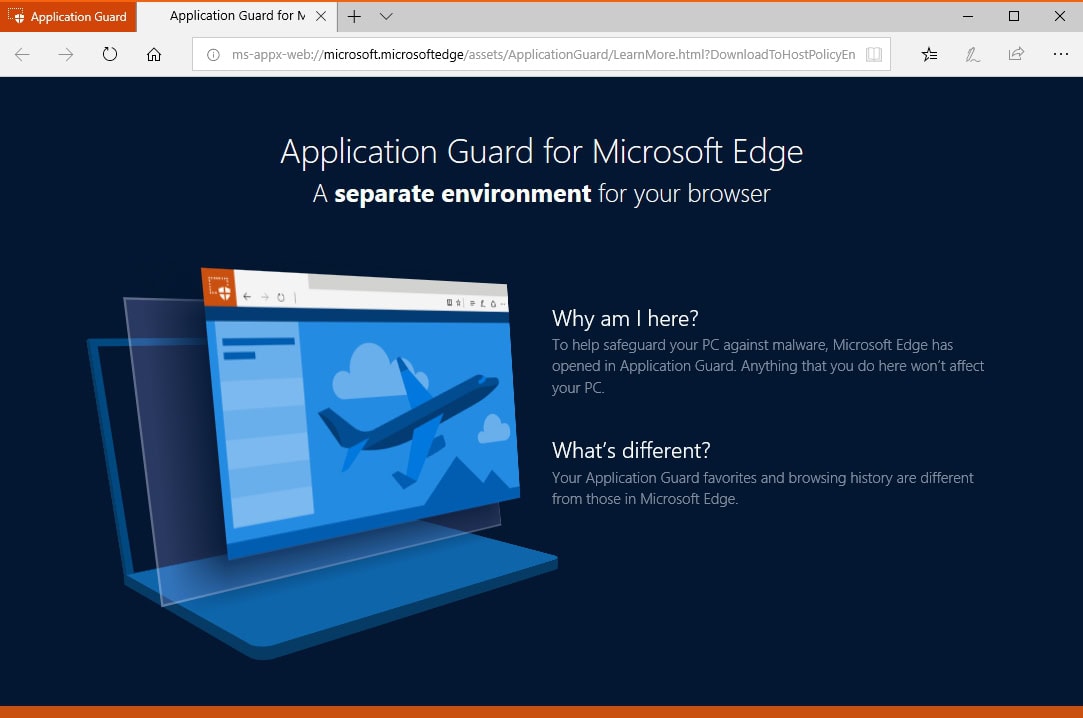

Moderne browsers zoals Chrome gebruiken afgeschermde ‘zandbakken’ om de schade in het uiterste geval te beperken en om te voorkomen dat de malware uit de browser ontsnapt. Op die manier kunnen ze Windows beveiligen. Microsoft gaat nu echter een stap verder en sluit zijn Edge-browser op verzoek op in een eigen virtuele machine, waarin een tot het minimum uitgeklede Windows-versie actief is. Microsoft gebruikt daarvoor zijn virtualisatietechniek Hyper-V.

De virtuele machine is in de standaardconfiguratie volledig geïsoleerd van de host-Windows. Hij heeft geen toegang tot bestanden, het klembord en de printer van het hoofdsysteem. Zelfs als er malware geactiveerd wordt, kan het zich in deze virtuele Windows-wereld naar hartenlust uitleven zonder echte schade aan te richten. En gebeurt er wat, dan geldt een infectie van de virtuele machine met Edge alleen voor de huidige sessie, omdat zo’n virtuele machine standaard niets onthoudt. Als je hem sluit, worden alle gewijzigde gegevens verwijderd.

De Edge-virtualisatie draagt de wat omslachtige naam ‘Windows Defender Application Guard’ en was tot nu toe alleen gereserveerd voor gebruikers van de Enterprise-versie van Windows 10. Met de upgrade naar versie 1803 stelt Microsoft de beschermingsfunctie ook beschikbaar voor gebruikers van Windows 10 Pro in de 64-bit versie. Voor het inschakelen van de functie typ je ‘Onderdelen’ bij het geopende startmenu en kies je de treffer ‘Windows-onderdelen in- of uitschakelen’. Er wordt dan een dialoogvenster geopend waarin je ‘Windows Defender Application Guard’ aanvinkt, waarna je het venster weer sluit met ‘OK’.

Om een geïsoleerde instantie van Edge te starten, klik je dan in de Microsoft-browser rechtsboven op de menuknop met de drie puntjes en kies je ‘Nieuw Application Guard-venster’.

Bij onze tests konden we surfen met de gevirtualiseerde browser zonder merkbaar snelheidsverlies. Een bepaald verlies aan comfort is echter onvermijdelijk als gevolg van de strikte scheiding, omdat bijvoorbeeld je favorieten ontbreken en gedownloade bestanden spoorloos verdwijnen als je de virtuele machine beëindigt. Bovendien konden we de startpagina van Edge in de virtuele machine niet wijzigen. Indien gewenst kun je de beperkingen selectief verzachten via Groepsbeleid en er bijvoorbeeld voor zorgen dat wijzigingen in het bestandssysteem behouden blijven. We hebben de configuratie van de Application Guard al eerder behandeld.

Het is een goed idee om alle sites die onheil kunnen veroorzaken binnen een virtuele machine op te roepen. Vertrouwde services zoals online-bankieren kun je verder gewoon in een browser naar keuze oproepen, omdat het gebruik van een virtuele machine hier geen winst oplevert wat beveiliging betreft. Een virtuele machine is een uitbraak- en geen inbraakbescherming. Malware die tekeergaat op het hoofdsysteem, heeft ook toegang tot een virtuele machine die daarop wordt uitgevoerd. Let op: voor Application Guard heb je acht gigabyte aan werkgeheugen nodig, en een processor die Nested Paging kent (VT-x of AMD-V). Dat is het geval bij bijna alle moderne processoren. Het is ook belangrijk dat die functie in het BIOS staat ingeschakeld.

Windows-updates

Bugs en veiligheidslekken in programmacode zijn voor aanvallers een blijvende bron van vreugde. Als ze die vinden, worden hun kansen op succes groter, omdat ze dan om de al aanwezige beschermingsmechanismen heen kunnen werken. Het is dus des te belangrijker om lekken zo gauw mogelijk na de ontdekking te dichten. Helaas kun je dat stukje van Windows beveiligen niet zelf, maar moet je wachten tot Microsoft dit oplost via een update. Dat gebeurt meestal volledig automatisch en daar kun je beter ook niets aan veranderen. Het risico dat je een handmatige update een keer vergeet totdat het te laat is, is te groot.

Hoewel de automatische update in zeldzame gevallen soms kan leiden tot problemen in plaats van ze op te lossen, heb je zonder gegarandeerd nog meer problemen. Er is een beter plan B. Als een update onverhoopt toch problemen oplevert, kun je die in de meeste gevallen weer verwijderen, waarbij de moeite die je daarvoor moet doen van geval tot geval kan verschillen.

- MacBook Neo: Apple-laptop van 700 euro

- Vergelijking van 5 opensource-wachtwoordmanagers

- Energiebesparing bij AI-datacenters en het probleem van AI-slop

- USB-C, SSD-drivers, kwantum-pc’s en paperless-ngx

Maar wat je wel kunt configureren, is de tijd waarop Windows de updates installeert. Want dat wordt altijd gevolgd door een herstart, die bijna altijd op het verkeerde moment opduikt. Maar daar kun je jezelf tegen beschermen. Ga bij de Instellingen naar ‘Bijwerken en beveiliging / Windows-update’. Daar kun je bij ‘Gebruikstijden wijzigen’ een ‘werktijd dus niet updaten graag’ aangeven van maximaal 18 uur. Dan start Windows alleen automatisch opnieuw op buiten deze periode. Een andere eenvoudige optie: als je de computer ’s avonds uitzet in plaats van in de slaapstand te zetten, dan voert Windows de updates uit wanneer je niet achter de pc zit. Ook als je een presentatie gaat geven, is het aan te raden om een paar uur daarvoor Windows opnieuw te starten.

Als updates niet binnenkomen, ligt dat gewoonlijk aan twee omstandigheden. Er kan iets misgegaan zijn met het downloaden, en dan helpt een paardenmiddel: voer net stop wuauserv uit via een Opdrachtprompt met administratorrechten, wis de inhoud van de map c:windowssoftwaredistributiondownload en zet de updateserivce weer aan via net start wuauserv. Een andere oorzaak is dat de systeemtijd niet goed staat. Maar die is dan gelukkig weer vrij eenvoudig te corrigeren bij de Instellingen bij het onderdeel ‘Tijd en taal / Datum en tijd’.

Behalve de updates voor bugfixes en veiligheidslekken is er nog een derde categorie: aanpassingen die Windows 10 elke zes maanden upgraden naar een nieuwe versie, waarbij nieuwe functies worden toegevoegd. Die kunnen eveneens de beveiliging verhogen met nieuwe functies, maar de ervaring leert dat daarbij op zijn minst aanvankelijk vooral de bugs merkbaar zijn. De dit jaar verschenen april-update, Windows 10 versie 1803, had bijvoorbeeld aanvankelijk problemen met sommige ssd’s. De problemen werden pas na een paar weken opgelost door middel van aanvullende updates. Het is dus de moeite waard bij dergelijke updates een paar weken te wachten.

Des te vervelender is dat je functie-updates onder Windows 10 Home niet ongedaan kunt maken. We kennen tot nu toe ook geen truc om dat te veranderen. In de andere versies kan het echter wel. Dat kun je aanpassen bij de Instellingen onder ‘Bijwerken en beveiliging / Geavanceerde opties’. Kies onder ‘Kiezen wanneer updates worden geïnstalleerd’ in plaats van ‘Semi Annual kanaal (Targeted)’ de optie ‘Semi Annual kanaal’. Dan krijg je de updates een paar maanden later en tegen die tijd heeft Microsoft hopelijk de kinderziektes van de nieuwe versie al weggewerkt. Eventueel kun je bij de bovenstaande instelling ook tot op de dag precies instellen hoe lang functie-updates moeten worden uitgesteld, tot maximaal één jaar.

UAC opvoeren

Sinds Vista beschikt Windows over een Gebruikersaccountbeheer. Dat heet in het Engels ‘User Account Control’ en vandaar de gebruikelijke afkorting UAC. Het zorgt ervoor dat elk proces alleen met beperkte rechten wordt uitgevoerd, zelfs als je account beheerdersrechten heeft. Daarnaast fungeert het als een waarschuwingsmechanisme. Als een programma probeert beheerdersrechten toe te passen of iets aan het systeem te veranderen, vraagt de UAC aan de gebruiker of die dat wil toestaan. Als een dergelijke vraag plotseling uit het niets verschijnt, weet je dat er iets mis zou kunnen zijn.

Het probleem van UAC is dat hij dat onder Vista veel te vaak vroeg en ook nog vaak bleef herhalen, wat zijn reputatie snel verwoestte. Daarom heeft Microsoft hem vanaf Windows 7 milder gemaakt. Sindsdien verschijnt niet meer bij elke gelegenheid een vraag, maar alleen nog bij de meeste. Sommige systeemprogramma’s zijn uitgesloten, zoals de logboekviewer Eventvwr.exe, die Windows gewoonweg met beheerdersrechten start. Helaas kan malware deze uitzonderingen gebruiken door bijvoorbeeld de logboeken een besmet MSC-bestand aan te smeren.

Dit lek kun je echter heel eenvoudig dichtplamuren. Druk op de Windows-toets, typ de drie letters ‘UAC’ en druk op Enter, en zet de schuifregelaar in het dialoogvenster helemaal naar boven. UAC beschermt dan weer net zo strak en rigoureus als in Vista, maar vergeleken met toen wel met veel minder gevraag, onder andere omdat Microsoft de rare meervoudige bevestigingen al lang verwijderd heeft.

Back-up!

Tot slot nog een paar woorden over de eigen back-upopties van Windows 10. Om het kort te houden: daar word je niet vrolijk van. Want in tegenstelling tot alle andere beveiligingsmechanismen, moeten we de back-upfuncties van Windows 10 helaas afraden.

Om te beginnen de ‘Systeemkopie’, die een volledige kopie probeert te maken van de harde schijf. De functie is ongewijzigd overgenomen uit Windows 7 (wat zelfs ook tussen haakjes achter ‘Ga naar Back-up maken en terugzetten’ staat vermeld). Ook toen al hebben we steeds het gebruik van de functie afgeraden, omdat we uit overvloedige feedback van lezers weten dat de functie chronisch onbetrouwbaar is. Als alternatief blijven alleen de oplossingen van andere leveranciers over. Een ander alternatief is ons back-upscript c’t-WIMage.

De andere ingebouwde back-up-functie in Windows 10 is het back-ups maken met bestandsgeschiedenis, dat werd geïntroduceerd in Windows 8 en toen ook goed werkte. Intussen maakt het echter een vrij onverzorgde indruk. Behalve van Bureaublad, Contacten en Favorieten worden alleen kopieën gemaakt van bibliotheken, die Microsoft helaas verstopt. Bij de geavanceerde instellingen staat bovendien het aanbod om een thuisgroep te maken of daarbij aan te sluiten. Dit is vooral pijnlijk omdat Windows 10 sinds 1803 thuisgroepen niet langer kent. Er gebeurt dus niets wanneer je op het aanbod klikt, er verschijnt niet eens een foutmelding.

Blijkbaar test Microsoft bij zijn herhaalde wijzigingen de bestandsgeschiedenis niet langer, en op zo’n ongeteste functie mag je niet vertrouwen bij zoiets belangrijks als een back-up. Het gaat hier immers om het belangrijkste dat je op je computer hebt: je eigen, onvervangbare bestanden. Alternatieve back-upopties hebben we geregeld in c’t magazine gepresenteerd, van heel eenvoudig tot heel veilig. Neem zeker even de moeite om daar nog eens doorheen te bladeren.

(c’t magazine, Ronald Eikenberg / Axel Vahldiek)

- MacBook Neo: Apple-laptop van 700 euro

- Vergelijking van 5 opensource-wachtwoordmanagers

- Energiebesparing bij AI-datacenters en het probleem van AI-slop

- USB-C, SSD-drivers, kwantum-pc’s en paperless-ngx

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Praat mee