Smartphone spionage-apps: stalker-tools blootgelegd

De diepste wens van stalkers en (ex-)partners gaat in vervulling: totaalpakketten met spyware en cloud-services maken het mogelijk locatiegegevens, chats, foto’s, gesprekken en nog veel meer op de voet te volgen. Het gebruik van FlexiSpy, mSpy en dergelijke is verboden, maar daar malen de meeste mensen niet om. We leggen bloot hoe smartphone spionage-apps te werk gaan.

Lees verder na de advertentie

Als er jaloezie in het spel is, schuiven de achterdochtige partners soms alle morele bezwaren opzij. Dan worden laden doorgespit, vrienden stiekem ondervraagd en zelfs detectives ingeschakeld. Als men twijfels heeft over de trouw van partner, zorgt argwaan ervoor dat de privacy van die partner met voeten getreden wordt. Primaire emoties verdringen het verstand.

Update: behalve de hier besproken software kan ook een Apple AirTag makkelijk voor stalking misbruikt worden.

Die emoties zijn dan ook het doelwit van de dubieuze aanbieders van spionage-apps voor smartphones – en blijkbaar met veel succes. Als je verantwoordelijk bent voor een kind of een werknemer moet managen, dan “You Have A Duty To Know”, aldus de slogan van de Thaise app-maker Vervata, die daarmee reclame maakt voor zijn gebruikersvriendelijke trojan-set FlexiSpy. Na het overmaken van bijna 200 dollar voor de Extreme-versie kun je gedurende drie maanden ongemerkt alle conversaties, locaties en het gedrag van de gebruiker van een smartphone vanaf alle browsers bijhouden, inclusief audiostreams.

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Dat werkt prima. Gelekte klantgegevens lieten zien dat Vervata bijvoorbeeld alleen al in een land als Duitsland meer dan 1000 betalende klanten heeft. Het online-tijdschrift Vice kreeg die gegevens in handen. Er zijn onder andere “medewerkers van schoonmaakbedrijven, beveiligingsbedrijven, party-organisatoren, kappers en internisten” gevonden, aldus Vice. De meeste klanten zijn mannen, maar meer dan een derde is vrouw.

Volgens recent onderzoek van RTL Nieuws is zijn dit soort spionage-apps, ook wel stalkerware genoemd, ook in Nederland populair. Bij navraag bij antivirusbedrijven bleek het aantal gevonden infecties te zijn gestegen van enkele honderden in 2018 tot meer dan 6500 in 2019.

Die getallen lijken niet zo hoog, maar als je bedenkt dat elk account inhoudt dat de privésfeer van een of zelfs meer mensen wordt bespioneerd via malware op een mobieltje, mogelijk tot in de intiemste details, dan lopen de rillingen je over de rug. Daar komt bij dat veteraan FlexiSpy intussen tientallen concurrenten heeft, die ook uit zijn op de gunst van jaloerse echtgenoten, stalkers, overbezorgde ouders en control-freakerige werkgevers. De populairste daarvan is mSpy van de Amerikaanse fabrikant My Spy. Die zou wel eens een even groot aantal klanten kunnen hebben als Vervata. Met een prijs van slechts 100 euro per drie maanden komt die voordelig uit.

De functies van beide trojandiensten zijn niet zo verschillend. Beide bieden alleen bij een geroote Android-smartphone volledige toegang op afstand. Een verborgen installatie op niet-geroote Android-apparaten beperkt de opties en maakt het slachtoffers makkelijker om de spionage-app te vinden. Vervata ondersteunt iOS 11, maar door de beperkte rechten op Apple-apparaten alleen met een jailbreak. My Spy biedt mSpy ook aan voor nieuwe iOS-versies zonder jailbreak. Meer over het verwijderen van dergelijke software in Android en iOS lees je in de artikelen op pagina 88 en 91 van c’t 11/2018.

- AI en cognitieve vaardigheden

- Werken met gestructureerde processen

- Gaat AI werknemers vervangen?

- c’t security-checklist 2026

De weg naar de smartphone

Het aanmelden en betalen voor de diensten gaat probleemloos. Volgens de licenties van de spyware mag je echter slechts één apparaat besmetten. Als je een tweede apparaat wilt aanmelden, moet je het eerste apparaat afmelden of een extra tweede licentie aanschaffen.

Afhankelijk van je besturingssysteem komt de spyware op verschillende manieren op de telefoon. Bij ongeroote Android-versies installeer je het APK-pakket via usb of via downloaden met de browser. Het is in elk geval nodig dat er fysieke toegang tot een ontgrendeld apparaat is. De makers leggen stap voor stap uit welke beveiligingen en stealth-modes ingeschakeld moeten, worden zodat de app niet onmiddellijk wordt gedetecteerd door het besturingssysteem. mSpy gebruikt op iPhones zonder jailbreak de iCloud-back-up om de gegevens af te vangen. De aspirantspion moet dus de Apple-ID en het wachtwoord van het slachtoffer weten en stiekem de iCloud-back-up activeren.

Spionage-apps in actie

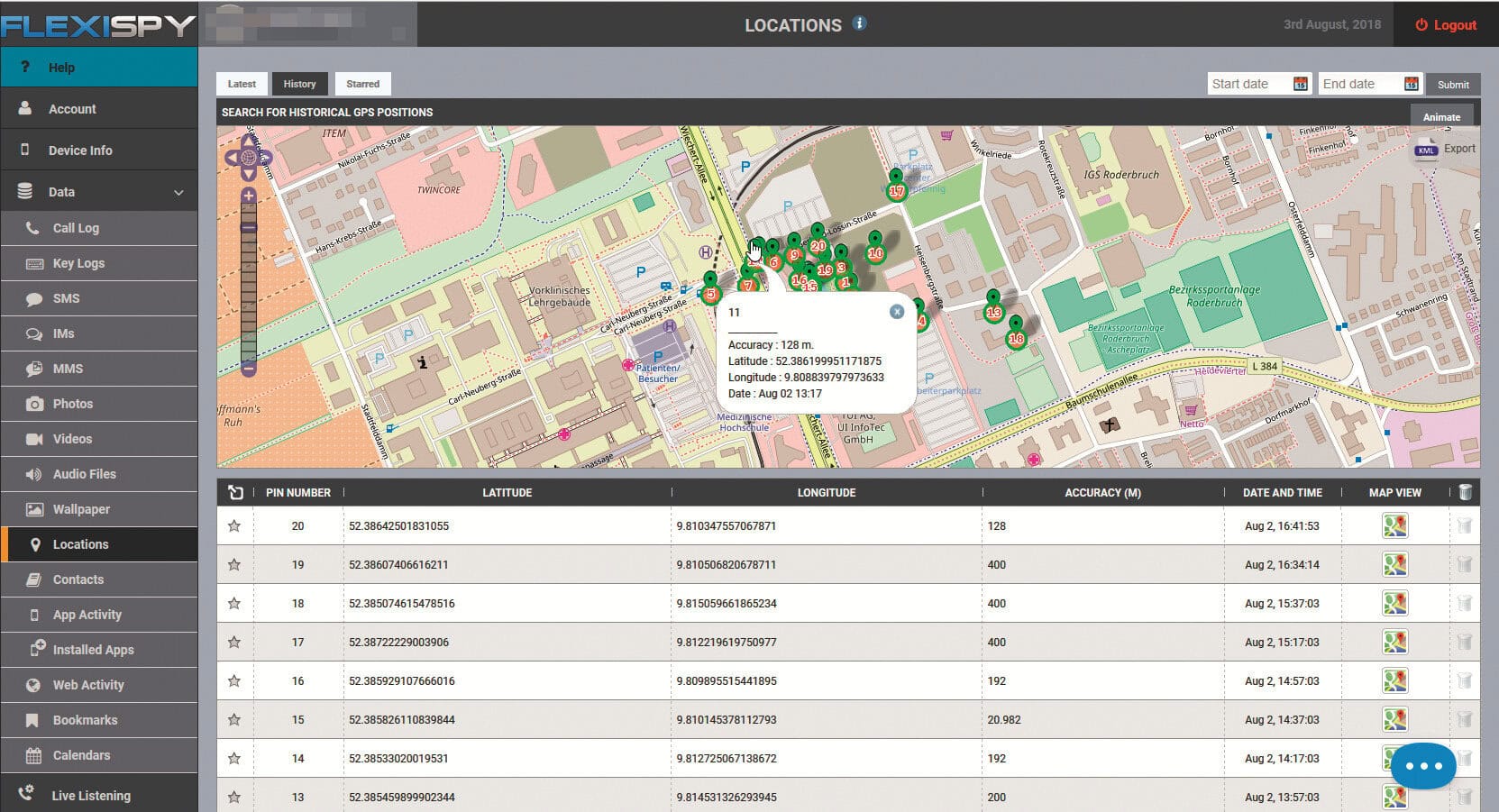

Zodra de spionage-app geïnstalleerd is en via een wachtwoord verbonden met de service, gaat hij gegevens ophalen en in de cloud pompen. FlexiSpy en mSpy bieden comfortabele web-dashboards die de gegevens presenteren. De locaties worden door beide aanbieders weergegeven als een verplaatsingsgeschiedenis op een zoombare Open-Streetmap-kaart. Met Geofencing kun je gebieden instellen. Als het slachtoffer het gedefinieerde gebied verlaat of binnenkomt, waarschuwt de service de klant.

Tot de basisgegevens die van elke smartphone gelezen kunnen worden, behoren onder meer opgenomen geluiden, beelden en video’s, contact- en sms-databases, de oproepgeschiedenis met binnenkomende en uitgaande telefoonnummers, gegevens uit de agenda, en de browsegeschiedenis en bladwijzers. Als de trojans rootprivileges hebben, kunnen ze nog veel meer. Dan kunnen ze chats van messengers als WhatsApp, Facebook, Instagram, Snapchat en Tinder direct doorgeven. FlexiSpy doet dat ook met VoIP-gesprekken via Whatsapp, Skype, Facebook en andere clients. Beide apps hebben ook een keylogger. Wanneer die geactiveerd is, vervangt hij het standaardtoetsenbord door een eigen toetsenbord, dat elke toetsaanslag opslaat.

FlexiSpy heeft in de duurste Extreme Edition ook de ultieme bug-functie: in het front-end kun je via de optie ‘Live listening’ een telefoonnummer opgeven om op mee te luisteren. Als het spyware-slachtoffer dan belt, krijgt deze ‘monitor’ een signaal en kan hij het gesprek op zijn eigen telefoon onopgemerkt volgen. Bovendien kan hij met een stille oproep de microfoon van de smartphone van het slachtoffer activeren en de omgeving live beluisteren. Dat soort software wordt steeds vaker ingezet: bij een onderzoek in Amerikaanse blijf-van-mijn-lijf-huizen bleek dat driekwart van de slachtoffers waren bespioneerd met smartphone-apps.

Van geen kwaad bewust

Het gebruik van al die functies is ten strengste verboden als de doelpersoon daar niets van weet en niet uitdrukkelijk heeft ingestemd met de spionage (zie het kader ‘Illegaal toezicht’ in c’t 11/2018, pagina 84). De dubieuze aanbieders draaien in hun beschrijvingen behendig om de hete brei. Meestal gaat het neutraal om ‘Kinderbeschermingsfuncties’ of ‘Medewerkerscontrole’. Zo ook op de (automatisch vertaalde) Nederlandstalige pagina van Spyera, een van de vele concurrenten van mSpy en FlexiSpy. Alleen uit de kleine lettertjes, bij FlexiSpy bijvoorbeeld in een gelinkte juridische disclaimer, merk je dat het bedrijf geen enkele verantwoordelijkheid accepteert voor onrechtmatig gebruik van de spionage-app, wat juridisch overigens moeilijk vol te houden is.

Op de supportforums van de apps blijkt dat bijna niemand die spionagehulpmiddelen voor legale doeleinden gebruikt. Het online-tijdschrift Vice heeft de moeite genomen om veel van de klanten die gevonden werden met het al genoemde FlexiSpy-databaselek aan te schrijven en te vragen naar hun motieven. Het tijdschrift publiceerde unieke inkijkjes in de afgrond van de stalkende zielen, die hun natte dromen in vervulling zagen gaan met FlexiSpy en aanverwanten.

Neem bijvoorbeeld Alex (naam gewijzigd door Vice). Hij heeft zijn vrouw bijna drie maanden lang bespioneerd en hele dagen doorgebracht met het schiften van het opgenomen materiaal. Hij voelt zich ook nu nog gerechtvaardigd, omdat hij ontdekte dat zijn vrouw hem bedroog. “Sommigen plegen dan misschien zelfmoord of schieten hun gezin overhoop. Ik heb een echtscheiding aangevraagd”, citeert Vice. Volgens Vice zijn de gebruikers van de app zich nauwelijks van enig kwaad bewust. “Het is toch normaal, een man wil vaak gewoon weten wat zijn vrouw uitspookt”, verklaarde iemand.

Preventie

In de media gaat het niet vaak over dit onderwerp. Er lijkt de afgelopen jaren door de openbare opsporingsdiensten weinig onderzoek geweest te zijn naar het criminele gebruik van spionage-apps, laat staan dat er strafrechtelijke processen geweest zijn. Waarschijnlijk zijn er dan ook veel niet-gemelde gevallen.

Slachtoffers hebben namelijk een dubbel bewijsprobleem. Als ze aangifte doen, moeten ze in het kader van het onderzoek hun smartphone met alle persoonlijke gegevens afgeven aan de politie. Zelfs als de rechercheurs de spionage-app vinden, moet de schuld van de vermoedelijke dader nog vastgesteld worden. Zonder huiszoeking en analyse van diens apparatuur kan dat heel moeilijk zijn. Voor dergelijke maatregelen is de wettelijke drempel dan ook erg hoog, en dat weten de slachtoffers ook. Omdat ze die procedure door de onzekere uitkomst vermijden, of gewoon uit schaamte of uit angst voor represailles, zien veel slachtoffers waarschijnlijk af van aangifte bij de politie.

Je kunt smartphonespionage dan ook beter zien te voorkomen. Dat begint met alle apparaten te voorzien van een goede toegangsbeveiliging. Pincodes en wachtwoorden moeten geheim blijven, zelfs voor je partner. Een vingerafdruksensor biedt de beste bescherming, veeggebaren de slechtste, want die kunnen worden afgekeken of gefilmd. Waar mogelijk moet je tweefactorauthenticatie inschakelen. Dat geldt vooral voor belangrijke diensten, met de Google-ID (Android) en de Apple-ID (iOS) voorop.

Op onze website vind je meer informatie die kan helpen om smartphonespionage te voorkomen en effectief te bestrijden. We leggen daarin uit welke ingangen er zijn. In c’t 11/2018 vind je twee artikelen met specifieke instructies en checklists over het ontdekken en verwijderen van spyware voor respectievelijk Android en iOS. Dat geldt trouwens niet alleen voor je eigen apparaat, maar ook voor de smartphones van familieleden en kennissen, die je vervolgens met raad en daad kunt bijstaan.

(Holger Bleich, c’t magazine)

Blijf op de hoogte!

Ontvang gratis de nieuwste tips en info. Schrijf je snel in voor de c’t nieuwsbrief:

- AI en cognitieve vaardigheden

- Werken met gestructureerde processen

- Gaat AI werknemers vervangen?

- c’t security-checklist 2026

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

toen ik voelde dat mijn man me bedroog, stuurde ik vladimirhacks op instagram die me hielpen bij het inchecken in de telefoon van mijn man en ik was met succes in staat om de waarheid te zien, als vladimir niet was geweest, zou ik jarenlang gespeeld zijn, allemaal dankzij hem. Hij is ook goed in het herstellen van accounts en verwijderde berichten.]