Vergeet wachtwoorden: nieuwe adviezen

Lees verder na de advertentie

Een ommekeer in wachtwoordland: in plaats van complexe wachtwoorden met cijfers en bijzondere tekens die je regelmatig verandert, wordt er nu geroepen om passphrases te gebruiken. Dat is makkelijker voor gebruikers, minimaal net zo veilig en een goede reden om je eigen strategieën eens na te lopen.

Het kiezen van een wachtwoord voor een online dienst is een uitdaging: er moeten hoofd- en kleine letters in, cijfers en als het even kan ook nog eens bijzondere tekens. En dan moet het ook nog lang zijn en niet voor iets anders zijn gebruikt, want dat is sowieso een bijzonder slecht idee. De reden dat je deze eisen voorgeschoteld krijgt, komt mede door het Amerikaanse NIST (National Institute of Standards and Technology).

Tip!

Slimme IP-camera’s met live toezicht en haarscherpe beveiliging!

Dit instituut gaf in 2003 in zijn Special Publication 800-63 in appendix A aan welke eisen een wachtwoord moest hebben (hoe je er goed mee omgaat) bij overheidsinstanties. Niet alleen overheden namen de inhoud van het document ter harte, de informatie diende als inspiratie voor de huidige wachtwoord eisen voor vrijwel alles waarvoor een wachtwoord nodig is.

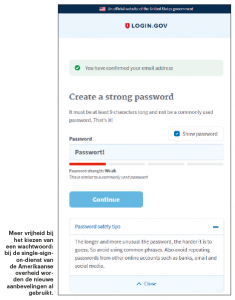

Deze strikte regels zijn nu achterhaald. Een aantal maanden geleden heeft NIST afscheid genomen van de meeste van de irritante regels. US-overheden kunnen in de toekomst bij het aanmaken van een wachtwoord een stuk minder streng zijn. Dit is voor gebruikers fijner en zorgt ook voor meer veiligheid. Onderzoeker Jim Fenton was betrokken bij het updaten van het document met de eisen. Hij zei tijdens een presentatie over de veranderingen dat als iets niet gebruikersvriendelijk is, gebruikers allerlei trucs gaan gebruiken.

Lekker lange wachtwoorden

Volgens het nieuwe document kunnen gebruikers een vrijwel willekeurige reeks tekens als wachtwoord gebruiken, als die maar minimaal acht tekens lang is. Volgens NIST moet het invoeren van 64 of meer tekens worden toegestaan. Gebruikers worden zo aangemoedigd om in plaats van voorspelbare tekens als het even kan een lange reeks woorden in te voeren, oftewel ‘passphrases‘. Onder Linux kun je zoiets met een enkel commando genereren.

Alle af te drukken ASCII-tekens en zelfs unicode-tekens zoals emoji’s moeten mogelijk zijn. Het instituut stelt wel een grens aan de vrijheden. Om te voorkomen dat gebruikers makkelijk te raden tekenreeksen gebruiken zoals 123456789, moeten overheden het gewenste wachtwoord vergelijken met een blacklist.

Die blacklist moet tekenreeksen bevatten die cybercriminelen als eerste uitproberen zoals aaaaaaa of 1234abcd, woorden uit het woordenboek en wachtwoorden waarvan bekend zijn dat ze regelmatig worden gebruikt. Ook wachtwoorden die na cyberaanvallen op Yahoo, MySpace, Adobe e.a. zijn verhandeld via Darknet zouden op die lijst kunnen staan. Op sites als haveibeenpwned.com kun je checken of een account buitgemaakt is. Hoe groot de blacklist moet zijn en wat er allemaal op moet staan wordt niet omschreven.

Ook het geforceerd wijzigen van een wachtwoord om de zoveel tijd, vooral populair binnen bedrijven, wordt afgeraden. Gebruikers moeten alleen verplicht hun wachtwoord wijzigen als er aanwijzingen zijn dat de wachtwoorden zijn uitgelekt.

Geen vragen

Voor het eerst gaat het instituut ook in op de wachtwoord-vergeten-vragen die zeer vaak worden ingezet. Als je je wachtwoord niet meer weet, kun je vaak door een of meerdere van deze vragen te beantwoorden een nieuw wachtwoord instellen. Denk aan ‘wat is de meisjesnaam van je moeder’ of ‘wat was je eerste auto’. Het probleem bij deze vragen is dat een aanvaller bij een succesvolle aanval niet alleen mailadressen en wachtwoorden of wachtwoordhashes buitmaakt, maar vaak ook de meestal in kale tekst opgeslagen antwoorden op deze vragen.

Met deze antwoorden kunnen de aanvallers ook accounts bij andere diensten kraken als het slachtoffer daar ook een account heeft en dezelfde vragen heeft gekozen. Om die reden raadt NIST overheden aan om dit soort vragen niet te gebruiken. En gebruikers mogen geen wachtwoordhints meer opgeven. Die maken het aanvallers namelijk een stuk makkelijker.

Om te zorgen dat gebruikers lange passphrases wel nauwkeurig invoeren, moet er een optie worden geboden om getypte tekens te tonen als kale tekst in plaats van als sterretjes.

Aanbevelingen

Het duurt nog wel even voordat doorsneewebsites en IT-dienstverleners de nieuwe aanbevelingen van NIST toegepast hebben. Veel van de aanbevelingen kun je zelf nu al gebruiken. Gebruik passphrases oftewel llaaaaannnnngeee wachtwoorden waar dat kan. Ze zijn in principe beter te onthouden dan een reeks tekens met speciale tekens en dergelijke.

Een langer wachtwoord is veiliger: de lengte heeft de meeste invloed op hoe lang het duurt om het wachtwoord te kraken. Als het aanvallers te lang duurt, haken ze vaak af. Voor online diensten waarbij aanvallers slechts een beperkt aantal pogingen hebben om het wachtwoord te kraken, is acht tekens voldoende.

Nog steeds is de belangrijkste regel bij de omgang met wachtwoorden en passphrases dat je nooit dezelfde twee keer gebruikt. Cybercriminelen proberen buitgemaakte wachtwoorden routinematig uit bij diensten als Facebook, Netflix en Spotify in de hoop dat de gebruiker een gewoontedier is en het wachtwoord voor meerdere accounts gebruikt.

Als de criminelen eenmaal beet hebben, proberen ze er geld mee te verdienen. Geldige inlog gegevens voor streamingdiensten worden via het Darknet verhandeld. Als de gegevens ook gebruikt zijn voor een online wallet, worden je cryptomunten vrijwel zeker rap naar een nieuwe eigenaar doorgesluisd. Consequent voor elke dienst een ander wachtwoord kiezen is dus het dringende advies.

Hulpmiddelen

Bij webdiensten waar geen kritische informatie achter je account hangt, kun je wat minder fanatiek te werk gaan. Bij persoonlijke gegevens en geld moet je het de aanvallers zo lastig mogelijk maken en een lange passphrase gebruiken. Als het om versleutelen gaat: hoe langer hoe beter. Bij het versleutelen van bestanden, schijven, mails, cryptokeys e.d. verhoog je met elk extra teken de tijd die een aanvaller kwijt is om de encryptie te kraken.

Een lange passphrase kun je genereren, bijvoorbeeld met Diceware. Daar zit geen software achter, maar het concept om met dobbelstenen een passphrase in elkaar te zetten. Behalve de dobbelstenen heb je een lijst nodig met 7776 (=65) woorddelen die je eventueel kant-en-klaar kunt downloaden. Een door jezelf aangemaakte lijst is nog veiliger.

Je gooit per woord vijf keer met een dobbelsteen totdat je een cijferreeks als 61142 hebt. Dan pak je er in de lijst het bijbehorende woord bij, bijvoorbeeld ‘dansen’. Daarna gooi je weer voor het volgende woord, totdat je een passphrase van de gewenste lengte hebt. De losse woorden knoop je naar keuze aan elkaar met spaties, verbindingsstreepjes of andere tekens.

Huiswerk voor dienstverleners

Niet alleen voor gebruikers, maar vooral ook voor dienstverleners zijn de nieuwe aanbevelingen van NIST een bron van aanpassingen. Het instituut eist dat de passphrases via een versleutelde en geauthenticeerde manier overgeseind worden. Bij webtoepassingen gaat dat dus om SSL/TLS.

Aanbieders moeten de wachtwoorden opslaan op zo’n manier dat ze offlineaanvallen kunnen weerstaan. Dat zijn aanvallen waarbij een aanvaller bijvoorbeeld directe toegang heeft tot de database. Hij kan dan oneindig lang proberen om de opgeslagen passwordhashes te kraken om zo bij de uiteindelijke wachtwoorden te komen. NIST verplicht het gebruik van gestandaardiseerde functies om sleutels af te leiden zoals PBKDF2 (Password- Based Key Derivation Function 2).

Gezouten

De door de gebruiker gekozen reeks tekens wordt bij zo’n functie samen met een zogenaamde salt door een hash-functie gehaald zoals SHA-3. Dit is éénrichtingsverkeer, de hash berekenen vanuit de input is eenvoudig, de andere kant op is vrijwel ondoenlijk. Voordat de uiteindelijke hash samen met de salt in de database terechtkomt, wordt hij opnieuw enkele malen gehasht. Via het aantal van deze iteraties kan de dienstverlener de tijd die nodig is om de boel te kraken aanzienlijk opschroeven.

Maar als het aantal herhalingen groter wordt, wordt ook de rekentijd bij het inloggen van de gebruiker groter. NIST raadt minimaal 10.000 iteraties aan. De salt zorgt ervoor dat aanvallers flink meer werk hebben. De aanvaller kan daardoor niet simpelweg grote hoeveelheden hashes tegelijk aanvallen, maar moet elke hash apart onder vuur nemen.

Hoe aparter hoe beter

Of het nu gaat om een simpel wachtwoord voor een kattenforum of een passphrase voor versleutelen met Truecrypt: vermijd tekenreeksen die in woordenboeken voorkomen en neem geen zinnen over uit boeken of songteksten. Aanvallers hebben toegang tot allerlei bronnen en weten ze effectief te benutten.

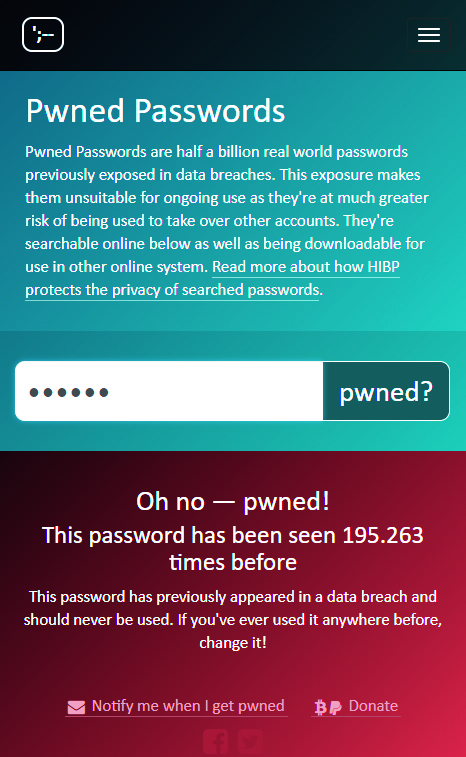

Hoe aparter je pass phrase is, des te beter. Je kunt nakijken of jouw passphrase al op een lijst met gekaapte wachtwoorden terecht is gekomen. Gebruik daarvoor op de website haveibeenpowned.com van wachtwoord expert Troy Hunt de optie Pwned Passwords (onder het kopje Passwords).

De site maakt via de browser een hash voor het te testen wachtwoord en vergelijkt de eerste vijf tekens met een grote database met ‘bekende’ wachtwoorden. De websitebeheerder krijgt dus niet jouw volledige wachtwoord in platte tekst of de volledige hash in handen.

Mocht je de site niet vertrouwen: de lijst met wachtwoorden is ook te downloaden zodat je lokaal kunt vergelijken.

Externe geheugensteun

We geven toe: het is niet realistisch om te verwachten dat je voor elk doel een ander (lang) wachtwoord aanmaakt of bij elkaar rolt met dobbelstenen en dit ook nog kunt onthouden. De makkelijkste manier om dit op te lossen is een stuk papier dat je op een veilige plek bewaart, bijvoorbeeld een kluis. Dit klinkt wat ouderwets, maar het is een effectieve manier om trojans en allerlei ander digitaal gespuis buiten de deur te houden.

Als je je verzameling accountgegevens digitaal wilt opslaan, moet je die wel versleutelen. Een handige manier is om een wachtwoordmanager te gebruiken. Die hebben ook nog andere extra’s zoals automatisch inlogvelden vullen, je wachtwoorden syncen tussen meerdere apparaten en met een simpele druk op de knop lange, random passphrases aanmaken. Die zijn niet te onthouden, maar dat hoeft ook niet.

Een test van dit soort digitale wachtwoordkluizen lees je op pagina 74 van c’t 5/2018. Hierin hebben we de producten onder Windows aan de tand gevoeld. In het daarop volgende artikel hebben we ook nog getest of ze wachtwoorden als platte tekst in het geheugen opslaan.

Om te voorkomen dat malware op je pc vrolijk toegang tot je wachtwoorddatabase krijgt, moet je dit soort kritieke apps alleen gebruiken op systemen die je vertrouwt.

Buiten de deur

Houd je pc virusvrij door updates voor je besturingssysteem, office, browser en plug-ins e.d. zo snel mogelijk te installeren. Gebruik een virusscanner met recente signatures. Onder Windows biedt Defender een goede basisbescherming. Wees ook kritisch bij alle uitvoerbare bestanden, vooral bij e-mailbijlages, downloads en macro’s voor office.

Browsers gaan vaak niet zo kritisch om met uitvoerbare scripts, dus we raden je af om de in browsers ingebouwde wachtwoordmanagers te gebruiken.

2FA voor meer veiligheid

Tweefactorauthenticatie (2FA) is een effectieve manier om aanvallers tegen te houden. Als je dit gebruikt, moet je bij het inloggen niet alleen je wachtwoord of passphrase invoeren, maar ook bewijzen dat je over fysieke hardware beschikt die aan het account is gekoppeld. Dat kan een smartphone, hardware-token of een smartcard zijn.

Een aanvaller die via malware je accountgegevens weet te bemachtigen, kan alsnog niet inloggen als hij geen toegang heeft tot de betreffende hardware. Vooral belangrijke accounts moet je indien mogelijk altijd beveiligen met 2FA. Op veel plekken kun je de Authy-app of Google Authenticator gebruiken. Deze maken codes aan die kort geldig zijn en die je moet invullen bij diensten die 2FA benutten. In c’t 5/2018 vermelden we ook een overzicht van de verschillende 2FA-methodes en de belangrijkste diensten die deze extra beveiliging ondersteunen op pagina 84.

(Ronald Eikenberg / Alieke van Sommeren , c’t magazine 5/2018)

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Praat mee