Zo heb je je NAS-beveiliging goed voor elkaar

Lees verder na de advertentie

Een van onze lezers had een erg vervelende ervaring: op zijn NAS stond in plaats van al zijn bestanden slechts alleen een ransomware-bericht. Het bleek dat de NAS zijn eigen graf gegraven had. We laten zie hoe dat kon gebeuren – en hoe je voorkomt dat het jou overkomt met een goede NAS-beveiliging.

Inleiding

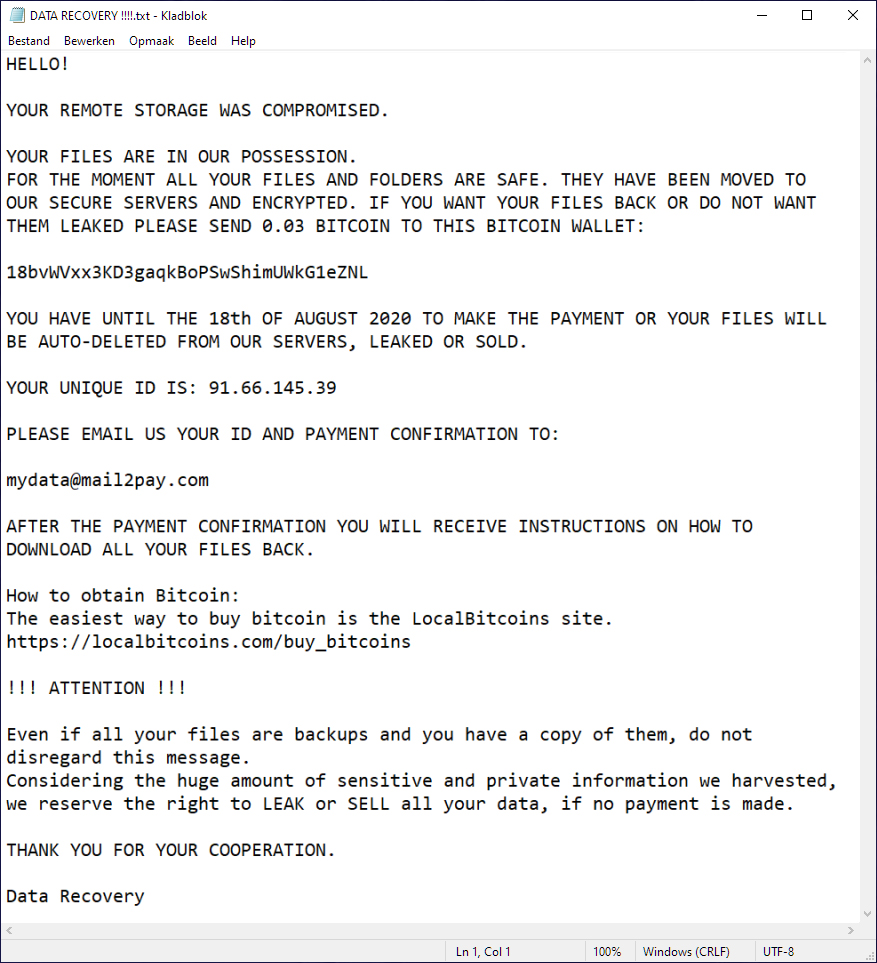

Toen een van onze lezers door zijn vakantiefoto’s wilde bladeren, kreeg hij een onaangename verrassing: alle bestanden op zijn anders zo betrouwbare NAS waren gewist. In plaats daarvan ontdekte hij een bestand genaamd “DATA RECOVERY !!!!.txt” dat begon met “YOUR REMOTE STORAGE WAS COMPROMISED. YOUR FILES ARE IN OUR POSSESSION.” Hij was blijkbaar het slachtoffer geworden van een cyberbende die zijn vakantiefoto’s had weten te vinden.

Tip!

Slimme IP-camera’s met live toezicht en haarscherpe beveiliging!

De daders beweerden dat de bestanden veilig waren, maar dat ze versleuteld op een server stonden. Om de vakantiefoto’s uit de digitale gijzeling te bevrijden, moest het slachtoffer 0,03 bitcoin overmaken naar het adres 18bvWVxx3KD- 3gaqkBoPSwShimUWkG1eZNL. Dat kwam op dat moment overeen met ongeveer 400 euro. Maar er waren twee problemen. Ten eerste was de deadline van de afpersers, die zichzelf ironisch genoeg “Data Recovery” noemden, allang verstreken, maar het slachtoffer had de benarde situatie pas na twee maanden ontdekt. En ten tweede is het altijd een slecht idee om te onderhandelen met afpersers.

Hij zocht samen met zijn vrouw naar een manier om de vakantiefoto’s te redden. Ze hadden een idee, dat ze kort daarna in praktijk brachten: ze twee namen contact op met ons. Wij worden vaker geraadpleegd door slachtoffers van cyberchantage, maar deze zaak maakte ons erg nieuwsgierig. Het was namelijk een raadsel hoe de daders toegang kregen tot de NAS. Het werd al snel duidelijk dat de lezer zijn thuisnetwerk zorgvuldig had opgezet en geconfigureerd.

Meestal lukken dergelijke aanvallen omdat de NAS-beveiliging onvoldoende is en van buitenaf toegankelijk is gemaakt via port-forwarding in de router. Maar dat was blijkbaar niet het geval. De netwerkopslag met de vakantiefoto’s werd alleen vanuit huis benaderd en er was ook geen port-forwarding ingesteld. Theoretisch zou de aanval ook van een geïnfecteerde computer in het lokale netwerk afkomstig kunnen zijn, maar die theorie leek ook onwaarschijnlijk omdat alle computers gescand waren op virussen – zonder resultaten, alles was schoon.

Desalniettemin was het de cybercriminelen duidelijk gelukt om toegang te krijgen tot de NAS en de vakantiefoto’s te verwijderen. De gebruikte router was vlak ervoor wel terug vervangen door de standaardrouter van de provider, maar die was geheel up-to-date. We vroegen om ons meer informatie te mailen en gaven de tip om de twee NAS-schijven in een computer te installeren en ze daar te onderzoeken met datarecovery-tool PhotoRec – in de hoop dat de vakantiefoto’s alsnog konden worden hersteld.

Chantage met foto’s

Onze lezer stuurde ons onder andere de chantagebrief die hij op zijn NAS had ontdekt. Google gaf interessante details over het bitcoinadres dat daarin staat: zijn NAS is blijkbaar het slachtoffer geworden van een grote golf van aanvallen op bepaalde NAS-modellen van de fabrikant LenovoEMC (voorheen Iomega). Hij heeft daadwerkelijk zo’n NAS in gebruik, namelijk een Iomega Stor- Center ix2-200. Via blockchain.com ontdekten we dat het bitcoinadres van de daders een goede 0,13 BTC had gekregen, het equivalent van meer dan 1700 euro. Verder onderzoek wees uit dat de aanvallers waarschijnlijk een veiligheidslek in de Iomega-firmware hebben uitgebuit. Via een onbeveiligde API is het mogelijk om zonder authenticatie toegang te krijgen tot het bestandssysteem van de NAS (CVE-2019-6160). In augustus 2019 waarschuwde Lenovo op zijn website voor dit acute veiligheidsprobleem en verstrekt een firmware-update. Dat was blijkbaar aan de aandacht van onze lezer ontsnapt. Het bleek dat de firmware die hij gebruikte ouder was.

Maar de zaak was nog lang niet opgelost, want zelfs een onbeschermde API is niet toegankelijk voor aanvallers vanaf internet – er was immers geen port-forwarding in de router ingesteld. Het laatste deel van de puzzel is door onze lezer zelf opgelost: hij ontdekte dat er toch een forwarding naar de NAS was opgezet in de router. Maar wie had dat gedaan als hij dat zelf niet was? De dader was de kwetsbare Iomega-NAS zelf: goed verborgen staat in de handleiding de volgende opmerking: “ensure that your router is UPnP enabled … Your Iomega StorCenter ix2-200 attempts to automatically configure your router”.

Het slachtoffer was vergeten de UPnP-functie uit te schakelen na het resetten van de router. De NAS merkte dat, maakte zelf de port-forward aan en groef daarmee zijn eigen datagraf. De daders hadden al toegeslagen op de dag van de router-reset. Maar zelfs dat verhaal heeft een happy end: nadat hij PhotoRec had gebruikt, kon hij zijn vakantiefoto’s weer bekijken. Alleen de volgorde en indeling van alle foto’s was daarna door elkaar, maar dat was met de nodige moeite te verhelpen.

Nu is het jouw beurt!

Dit geval toont aan hoe moeilijk het is om apparaten op het lokale netwerk te beschermen tegen hackers – zelfs als je de gevaren kent. Om een soortgelijke situatie te voorkomen, vatten we in dit artikel de belangrijkste stappen samen om een goede NAS-beveiliging in je thuisnetwerk op te zetten. Bedenk daarbij dat de gevaren niet alleen van buitenaf kunnen komen, maar net zo goed van binnenuit.

We gebruiken daarbij een Synology-apparaat als voorbeeld, maar de tips gelden ook voor alle andere merken. Je kunt op die manier niet alleen je bestanden beschermen tegen cyberaanvallen, maar ook tegen andere vormen van gegevensverlies.

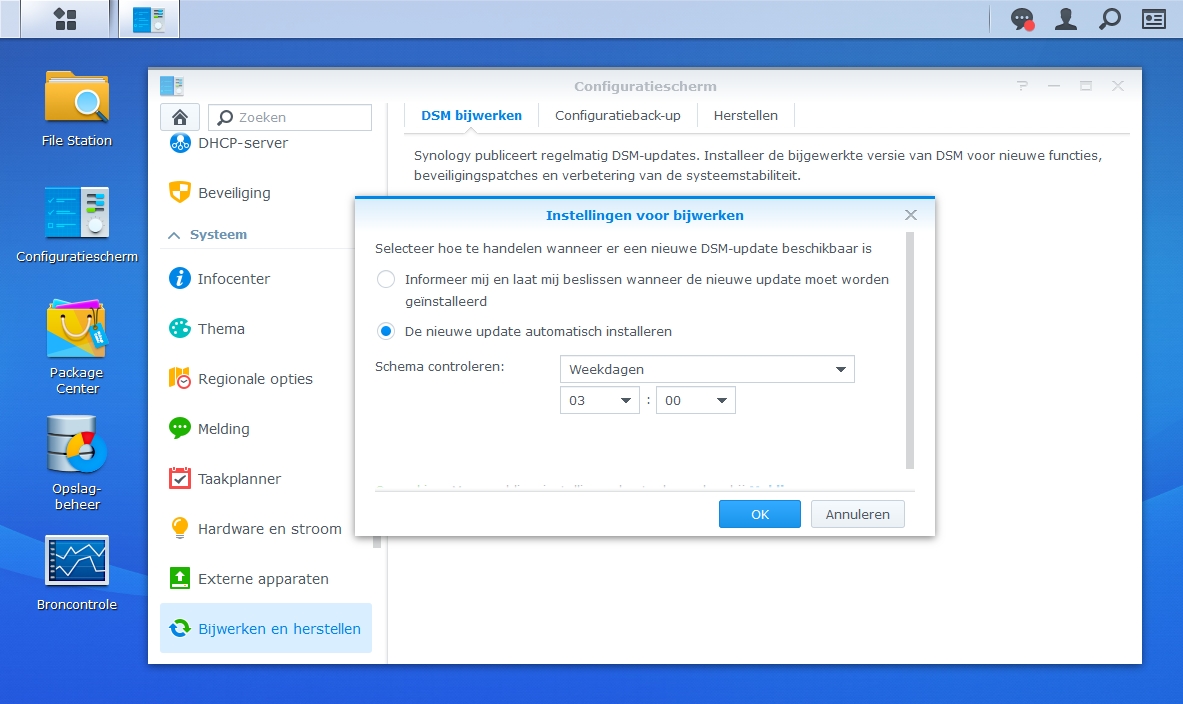

Firmware-updates

Om een NAS veilig te kunnen gebruiken, moet de eigenaar de firmware up-to-date houden. Firmware-updates dichten vaak beveiligingsgaten waardoor aanvallers toegang hebben tot je gegevens. Idealiter zal de NAS hier zelf voor zorgen: het zal de beschikbare updates automatisch installeren, of op zijn minst de gebruiker informeren om de installatie te starten. Als je NAS een auto-update mechanisme heeft, zet dit dan aan. Als je NAS je op de hoogte kan stellen van updates, zoals via een pushbericht of e-mail, schakel je deze functie ook in.

Open de configuratie-interface in de browser en log in. Klik vervolgens op ‘Configuratiescherm / Bijwerken & herstellen’ om te zien of de geïnstalleerde firmware (bij Synology heet die DSM, Disk Station Manager) up-to-date is. Zo niet, dan kun je de update direct starten. Klik vervolgens op de knop ‘Instellingen voor bijwerken’ om de automatische installatie van de update in te schakelen. Activeer de instelling ‘De nieuwe update automatisch installeren’.

Je kunt ook het installatieschema wijzigen om te voorkomen dat je NAS doordeweeks uitvalt terwijl je thuis werkt. Accepteer de nieuwe instellingen door op ‘OK’ te klikken.

Om op de hoogte te blijven, moet je je NAS zo instellen dat je wordt geïnformeerd over firmware- updates en andere NAS-beveiliging gerelateerde gebeurtenissen via e-mail of pushmeldingen. Dat doe je in het configuratiescherm van de NAS onder Melding. Voor mailnotificatie kun je je eigen mailaccount van welke provider dan ook instellen onder E-mail of gebruik maken van de mailservice van Synology, die staat bij Pushservice. Bij Geavanceerd kun je aangeven welke gebeurtenissen de NAS moet melden. Systeemupdates vind je onder Systeem. Allerlei andere interessante rapporten kunnen door de Security Advisor naar je worden gestuurd, bijvoorbeeld wanneer het systeem malware op de NAS heeft gedetecteerd.

Als je op jouw model NAS geen automatische updates of updatemeldingen kunt instellen, kun je het beste een terugkerend agenda-item instellen om je eraan te herinneren dat je de website van de fabrikant regelmatig moet controleren op firmware- updates. Dat kan bijvoorbeeld elke vier weken, of ten minste elke drie maanden. Controleer of de NAS-fabrikant nog steeds firmware-updates voor je model levert. Als je op de website van de fabrikant geen informatie kunt vinden, kun je een e-mail naar hem sturen. Als de laatste update enkele jaren geleden is geweest, dan heeft de fabrikant de ondersteuning hoogstwaarschijnlijk stopgezet. In dat geval moet je overwegen om te upgraden naar een modern apparaat. Als dat geen optie is, zorg er dan in elk geval voor dat je NAS onder geen enkele omstandigheid toegankelijk is vanaf internet (zie verderop in dit artikel).

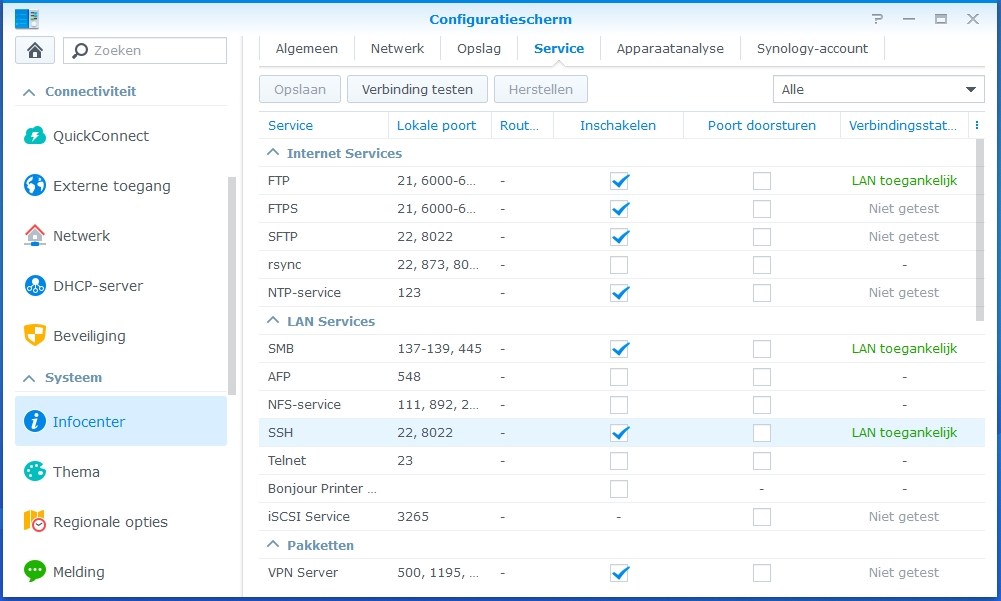

Diensten uitschakelen

Een NAS is tegenwoordig veel meer dan een dataopslag in het LAN. Fabrikanten rusten de apparaten uit met allerlei extra functies, waarvan sommige na het installeren standaard meteen al actief zijn. Dergelijke functies variëren van mediatot mailservers. Maar elke actieve dienst biedt aanvallers een andere mogelijkheid om de NAS aan te vallen. Houd het aanvalsgebied zo klein mogelijk door alle onnodige diensten uit te schakelen. Het beste kun je de NAS alleen gebruiken als netwerkopslag en alle andere diensten onderbrengen op een ander systeem zoals een Raspberry Pi.

Bij een Synology NAS staat een overzicht van alle actieve diensten in het Configuratiescherm onder ‘Infocenter / Service’. Daar kun je het vinkje bij Inschakelen weghalen voor diensten die je niet (meer) nodig hebt. Klik vervolgens op Opslaan om de wijzigingen toe te passen. Kijk in het Package Center onder Geïnstalleerd voor ongebruikte apps en verwijder ze.

Maak NAS-diensten niet rechtstreeks toegankelijk vanaf internet. Als jij je NAS op afstand kunt bereiken, kunnen hackers dat ook. Als je onderweg toegang wilt hebben tot je bestanden, kun je beter een VPN-tunnel naar het thuisnetwerk gebruiken. Als VPN-server kun je bijvoorbeeld de functie daarvoor op je router gebruiken of een VPN-server op een Raspberry Pi installeren. Indien mogelijk moet je het snelle en stabiele WireGuard-protocol gebruiken, wat in c’t al vaker aan bod is gekomen.

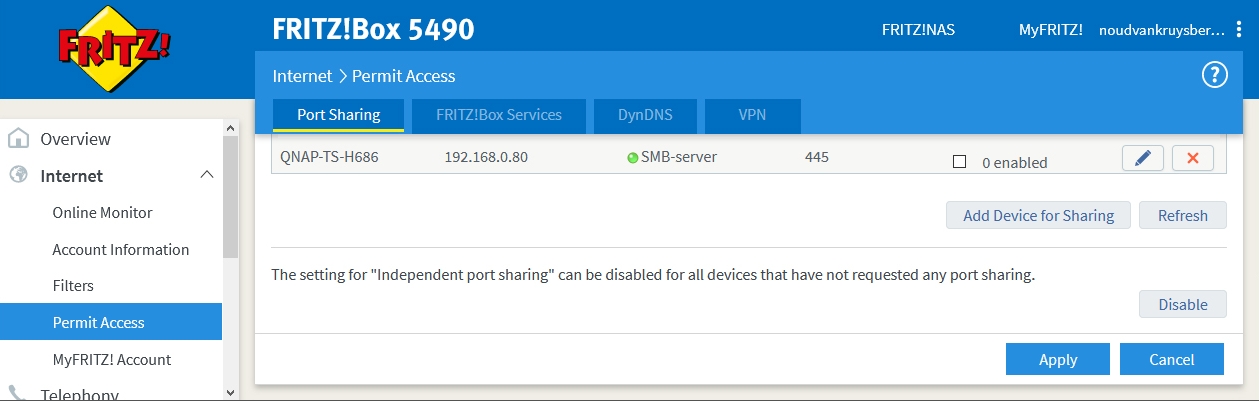

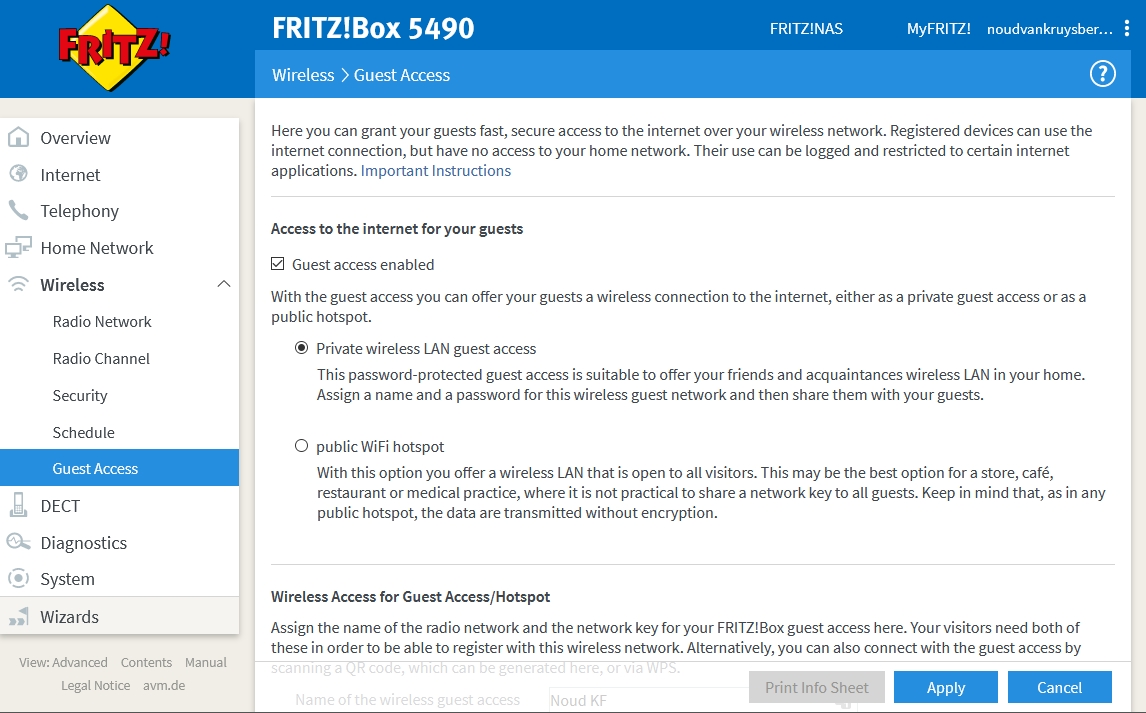

UPNP uitschakelen

Mocht de NAS een UPnP-functie hebben om de router te configureren, deactiveer die dan. Met die functie kan de NAS zelfstandig port-forwards in de router aanmaken, wat ernstige gevolgen kan hebben (zie het geval hiervoor). Bij het besturingssysteem DSM van Synology staat UPnP in het Configuratiescherm onder ‘Externe toegang / Routerconfiguratie’. Als die functie actief is, schakel je hem uit.

Schakel ook UPnP op de router uit, zodat geen andere apparaten in het lokale netwerk poorten kunnen doorsturen zonder jouw tussenkomst. Om er zeker van te zijn dat je NAS echt niet toegankelijk is vanaf het internet, kun je bijvoorbeeld de netwerkcontrole ShieldsUP! van grc.com gebruiken. Daarmee controleer je welke poorten op je verbinding toegankelijk zijn vanaf internet. Selecteer darbij ‘All service ports’ voor een uitgebreide scan. Idealiter zijn er geen poorten open. Als ze er wel zijn, moet je binnen je netwerk op onderzoek uit om te kijken waar dat vandaan komt, zodat je de juiste maatregelen kunt nemen door bijvoorbeeld port-forwarding in je router uit te schakelen.

Poort 5060 is vaak van buitenaf bereikbaar, maar daar is vaak een goede reden voor. Die wordt door routers vaak geopend voor binnenkomende VoIP-gesprekken. Dus laat die dan met rust. SMBpoort 445 voor Windows-shares heeft daarentegen op internet niets te zoeken.

Veilige wachtwoorden

Je hebt het waarschijnlijk al wel eens vaker gehoord, maar we herhalen het nog een keer: gebruik veilige wachtwoorden. Veilig betekent: individueel en zo lang mogelijk. Kies voor elke dienst een ander. Als het gaat om lokale versleuteling, bijvoorbeeld voor de encryptie van de harde schijven van je NAS, dan kun je ervoor zorgen dat aanvallers zo lang mogelijk nodig hebben om de versleuteling te doorbreken door gebruik te maken van zo lang mogelijke wachtwoorden. Je moet altijd de door de fabrikant ingestelde wachtwoorden wijzigen.

Verdere bescherming is mogelijk met de zogenaamde tweefactor-verificatie (2FA), die je ook voor sommige diensten kunt activeren. Daarmee is niet alleen het wachtwoord nodig om in te loggen, maar ook een tweede factor, bijvoorbeeld in de vorm van een usb-security-key of een eenmalig geldige code die door een authenticatietoepassing gegenereerd wordt. 2FA beschermt effectief tegen aanvallen omdat een hacker die het wachtwoord heeft bemachtigd meestal geen toegang heeft tot de tweede factor. Op een Synology NAS activeer je 2FA voor de administrators of voor alle gebruikers via het Configuratiescherm onder ‘Gebruiker / Geavanceerd / 2-stapsverficatie’ – alleen de oplettende lezer ziet dat daar bij deze DSM-versie een i bij ontbreekt.

Als er een gebruikersbeheer is met verschillende toegangsrechten, maak daar dan zeker gebruik van. Iedere gebruiker moet immers zo min mogelijk rechten hebben. Het is zinvol om bijvoorbeeld een admin-account te hebben voor het configureren van het apparaat en andere accounts zonder admin-rechten, die alleen toegang hebben tot de specifiek bestanden en functies die hen aangaan.

Test je NAS eens zelf en log bijvoorbeeld als bezoeker in op je gast-wifinetwerk voor toegang tot internet. Probeer de NAS te benaderen als gast om te zien welke delen er beschikbaar zijn voor iedereen om te bekijken. Je kunt bepaalde gebieden voor gasten toegankelijk laten, maar houd je vakantiefoto’s en documenten privé.

Router configureren

Je moet niet alleen voor je NAS-beveiliging zorgen, maar ook voor je router. Dat is de enige barrière tussen aanvallers vanuit internet en je netwerkopslag. De meeste aanbevelingen uit dit artikel kunnen ook worden toegepast op de router: gebruik veilige, unieke wachtwoorden. Het wifiwachtwoord (WPA-wachtwoord) mag niet meteen toegang geven tot de configuratie-interface (webinterface), enzovoort. Je moet ook de vooraf ingestelde standaardwachtwoorden op de router wijzigen.

De wifi-encryptie moet daarbij worden ingesteld op ten minste WPA2, maar beter nog is de huidige WPA3-methode, maar die wordt nog niet door alle apparaten ondersteund. Bij een Fritzbox zorgt de instelling ‘WPA2 + WPA3’ er bijvoorbeeld voor dat beide encryptiemethoden tegelijk actief zijn.

De veiligheid van je router hangt ook af van de actualiteit van de firmware. Controleer, net als bij een NAS, regelmatig of de nieuwste firmware geïnstalleerd is en activeer mechanismen die automatisch nieuwe updates instellen of op zijn minst een notificatie activeren als er iets nieuws is. Bij een Fritzbox kun je de automatische updates als volgt activeren: open de webinterface van de router in de browser (http://fritz.box) en klik na het inloggen op ‘Systeem / Update’ en selecteer op het tabblad Auto-update de optie ‘Niveau III: Informeren over nieuwe FRITZ!OS-versies en nieuwe versies automatisch installeren (aanbevolen)’. Bij ‘Periode voor updates’ kun je een tijdstip voor de installatie van de automatische update opgeven. Vergeet niet de wijzigingen op te slaan door op Toepassen te klikken.

Open ten slotte het tabblad FRITZ!OS-versie en klik daar op ‘Nieuw FRITZ!OS zoeken’ om de beschikbare updates onmiddellijk te vinden en installeren. Als je je Fritzbox via de provider hebt gekregen, kan het zijn dat de provider voor de firmware- updates zorgt en dat je daar geen invloed op hebt. Dat is doorgaans ook het geval bij andere merken routers die je via een provider krijgt.

Controleer bij de webinterface van de router welke port-forwardings ingesteld zijn en verwijder alle poorten die niet gebruikt worden. Bij de Fritzbox staan de forwardings onder ‘Internet / Toegang verlenen’, bij een Experia Box onder ‘Network / NAT / Port Mapping’. Deactiveer ook de configuratiemogelijkheid van de router via UPnP. Dat doe je bij een Fritzbox door te klikken op de knop Deactiveren bij de tekst ‘U kunt de instelling ‘Zelfstandige poortvrijgave’ deactiveren voor alle apparaten die tot nu toe geen poortvrijgave hebben aangevraagd.’

Zoek ook onder ‘Thuisnetwerk / Netwerk’ naar apparaten waarvoor ‘zelf Poortvrijgave toegestaan’ staat onder Eigenschappen. Klik daarnaast op het potloodpictogram om dat te wijzigen door het vinkje bij ‘Zelfstandige poortvrijgaven voor dit apparaat toestaan.’

Stel indien mogelijk een gastnetwerk in voor je bezoekers dat alleen toegang biedt tot internet en niet tot het thuisnetwerk (op de Fritzbox onder ‘Wi-Fi / Toegang voor gasten’). Daarmee kun je voorkomen dat je gasten op de NAS rondkijken. Je kunt de apparaten die je niet vertrouwt ook in dat gastnetwerk isoleren – bijvoorbeeld nieuwe smarthome- apparaten die je eerst wilt uitproberen en observeren. Als je gasten het wifiwachtwoord voor het interne netwerk hebt gegeven, wijzig dat dan na verloop van tijd om ongewenste toegang tot het thuisnetwerk te voorkomen.

NAS ≠ back-up

Een NAS is zonder twijfel voorbestemd als back-upopslag, maar je moet daar niet alleen op vertrouwen. Zoals het geval van onze lezer laat zien, is zelfs een NAS niet immuun voor dataverlies. Het hoeven niet eens hackers te zijn die een dataramp veroorzaken: de harde schijven en ssd’s in een NAS zullen op een gegeven moment onvermijdelijk falen als gevolg van een hardwaredefect. Je moet daarom ook een back-up maken van de NAS-inhoud en die regelmatig bijwerken – zeker als de gegevens onvervangbaar zijn. Waar je die back-up opslaat is minder belangrijk. De gegevensdrager moet echter zo duurzaam mogelijk zijn en niet permanent verbonden zijn met de computer of de NAS.

Veel crypto-trojans nemen niet alleen de bestanden van het geïnfecteerde systeem in gijzeling, maar besmetten ook externe gegevensdragers en gedeelde netwerkmappen. Daarom kun je beter een externe usb-schijf gebruiken die alleen tijdens het back-uppen op het systeem is aangesloten. Een versleutelde back-up naar de cloud kan ook nuttig zijn. Bij veel clouddiensten kun je eerdere versies van je bestanden terugzetten, bijvoorbeeld nadat een crypto-trojan heeft toegeslagen.

De 3-2-1-regel heeft zichzelf bewezen: bewaar drie kopieën van je bestanden (het origineel telt mee) op twee verschillende soorten gegevensdragers, waarvan één off-site. Dan ben je ook nog aan de veilige kant als je huis afbrandt – althans wat betreft je bestanden.

Security-check-up

Doe regelmatig een check-up om er zeker van te zijn dat je NAS nog steeds beschermd is. Soms leiden wijzigingen in de configuratie tot een veiligheidslek. Of je probeert een nieuwe functie uit zonder de gevolgen te beseffen. Firmware-updates kunnen ook onverwachte configuratiewijzigingen of nieuwe functies met zich meebrengen die de veiligheid in gevaar brengen. Daarom is het niet voldoende om de NAS en de router slechts eenmalig te beveiligen.

Onze security-checklist, die we in c’t 1-2/2021 gepubliceerd hebben, is ook nuttig voor je NAS-beveiliging, maar ook voor het beveiligen van router, smartphone en andere apparaten. Daarmee kun je snel de belangrijkste punten doorlopen om je digitale inboedel te beschermen tegen de meest voorkomende cyberaanvallen. Je kunt een verkorte versie als afvinkbaar pdf-boekje gratis downloaden.

(Deze tekst is verschenen in c’t 4/2021, p.78 met medewerking van Ronald Eikenberg en Marco den Teuling)

Wil je op de hoogte blijven van het laatste IT-nieuws en de nieuwste online-artikelen? Meld je dan hier aan voor onze nieuwsbrief:

- MacBook Neo: Apple-laptop van 700 euro

- Vergelijking van 5 opensource-wachtwoordmanagers

- Energiebesparing bij AI-datacenters en het probleem van AI-slop

- USB-C, SSD-drivers, kwantum-pc’s en paperless-ngx

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Ik overweeg de aanschaf van een NAS. Een Synology DS920+ om precies te zijn. Naast gebruik als opslag voor de vele foto’s van telefoons van mij en m’n gezin wil ik gebruikers een stukje ruimte beschikbaar stellen om video’s van volleybalwedstrijden te uploaden en die te delen met hun team. Na het lezen van dit verhaal krab ik toch even achter m’n oor. Hoe groot is het risico dat ik loop om mijn gegevens, maar ook die van ‘klanten’ kwijt te raken? Ik ben helemaal niet thuis in deze materie, dus hoe houd ik de beveiliging up to date? Is… Lees verder »

Met de tips en aanbevelingen in dit artikel (en op de sites van fabrikanten zelf) beperk je de risico’s. Maar 100% veiligheid bij systemen die vanaf internet toegankelijk zijn kan niemand garanderen, ook een cloudaanbieder niet.

Misschien is een combinatie een optie: een NAS voor gebruik ‘binnenshuis’ en daarbij een (gratis) cloudoplossing voor het delen van bestanden met een grote groep mensen via internet.