eBlocker: privacy per pc

eBlocker versus Pi-hole

Lees verder na de advertentie

Met Pi-hole kun je advertenties en banners voor je hele netwerk blokkeren, maar eBlocker gaat daarin nog een stap verder: je kunt per apparaat aangeven wat er door wie en wanneer mag. Je moet daarbij wel even bij de les blijven, want verkeerde instellingen kunnen vergaande gevolgen hebben.

Een paar jaar geleden kon je een eBlocker kopen om je netwerk te beveiligen. Dat waren apparaatjes die je aan je netwerk hing en die dan de rol van DNS- en bij voorkeur ook DHCP-server en internetgateway op zich namen. Al het internetverkeer ging dan door zo’n eBlocker, zodat op die plek heel nauwkeurig gemonitord en geregeld kon worden welke netwerpapparaten welke content te zien konden krijgen.

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Pi-hole op een Raspberry Pi werkt op een vergelijkbare manier, maar dat is alleen een DNS-server die regelt of bepaalde domeinnamen mogen worden doorgelaten – en dat voor alle apparaten binnen je netwerk. We hebben in het verleden regelmatig geschreven over Pi-hole en zijn daar ook redelijk enthousiast over, maar met eBlocker had je dus veel meer mogelijkheden.

eBlocker als hardware

Er waren toen verschillende versies te koop, zoals de eBlocker Pro en de uitgebreidere Family, waar je meerdere gebruikers bij kon aanmaken om netwerk apparaten bepaalde rechten te geven. Naast de basis prijs voor die eBlockers moest je ook een licentie hebben voor de malware-lijsten, die continu geüpdatet werden. Een Pro-versie met een licentie voor één jaar kostte zo’n 250 euro, met een lifetime-licentie was dat 325 euro. Een eBlocker Family met een lifetime-licentie kwam zelfs op 425 euro.

Die boxjes waren eigenlijk niet meer dan een singleboard-computertje met een netwerk- en en hdmi-aansluiting en twee usb-poorten. Daarvan was eigenlijk alleen de netwerkpoort relevant, want het systeem werkte geheel zonder eigen interface, maar via een webinterface. Het zal dan ook niet verwonderen dat de verkoop ervan gezien de prijzen niet echt van de grond kwam. Het achterliggende bedrijf ging failliet en de lifetime-licenties waren niets meer waard. Op zich jammer, want je kon best veel met die eBlockers.

Doorstart

Voormalige medewerkers van dat bedrijf beseften dat zelf waarschijnlijk ook, en maakten een doorstart – niet met de hardware, maar alleen met de software. Het resultaat daarvan was eBlocker OS: gratis en opensource malware- en tracking-blocker-software voor de Raspberry Pi. Dat laatste zal geen verbazing wekken, de originele eBlockers waren immers ook niet meer dan een singleboard mini-pc – om precies te zijn: een Banana Pi M2+.

Het eBlocker Open Source Project is non-profit en krijgt zijn geld van donaties. Het project wil zo’n 5000 euro binnenhalen, en zit op het moment van schrijven op 19 procent. Wellicht dat dat percentage na het verschijnen van dit artikel door onze lezers wat kan worden opgevijzeld …

Installeren

Het installeren van eBlocker OS bestaat uit het downloaden ervan van eblocker.org en op een sd-kaartje zetten. Een Raspberry Pi 4 met 2 GB wordt aanbevolen voor genoeg processorkracht en netwerksnelheid, maar er is ook een image voor, niet verrassend, een Banana Pi M2+.

Start de Raspberry Pi met alleen de voeding en netwerkkabel aangesloten, en wacht even tot je hem in je netwerkoverzicht ziet verschijnen. Of ga in de browser naar http://setup.eblocker.com, dan word je meteen omgeleid naar de Raspberry Pi. Je kunt ook het ip-adres ervan intypen.

Bij de setup-wizard hoef je alleen de standaard locatie Berlin te veranderen in Amsterdam of Brussels (al zal dat niet veel uitmaken omdat het allemaal in dezelfde tijdzone zit), een naam op te geven waarmee eBlocker OS in het netwerk zichtbaar zal zijn. Verder moet je een licentiesleutel en je mailadres opgeven. De licentiesleutel is FAMLFT-OPENSOURCE, zoals op de website vermeld staat. Daaruit blijkt dat het om een Family lifetime-sleutel gaat.

Lifetime-licentie

Als je al een eBlocker-device hebt, is dit je redding. De opensource licentie kun je daar namelijk ook op gebruiken. De neiging om dan ook nog te doneren aan het eBlocker OS-project zal dan wellicht minder zijn, maar een bijdrage is altijd welkom om updates te blijven ontvangen in de toekomst.

Daarna is eBlocker geactiveerd en worden eventuele updates geïnstalleerd. Na het updaten probeerde de eBlocker-Pi blijkbaar om zelf de instellingen goed te krijgen, want voor het hele huis lag internet plat. Het apparaat was wel te pingen, maar verder kwamen we niet. Na het herinstalleren van de image en herstarten van de Raspberry Pi hebben we de updates maar niet meteen laten uitvoeren en hebben we eerst de instellingen aangepast – toen ging het wel goed.

Eerste instellingen

Ga allereerst naar de optie Network en klik op Edit om de netwerkmodus in te stellen. Hier is het even opletten geblazen. Met de optie Automatic Network Mode zal je router de ip-adressen (blijven) uitdelen. eBlocker kan daar bij de meeste routers automatisch mee samenwerken, maar niet bij alle. Het heeft de voorkeur om even te kijken naar de lijst met routers waar eBlocker niet automatisch mee samenwerkt en waar je dus nog handmatig instellingen moet wijzigen. Onze router op die lijst had een groen vinkje bij ‘Manually compatible’, bij die vermelding zul je zelf nog aan de slag moeten.

Het is op dit punt goed te beseffen hoe eBlocker eigenlijk zal gaan werken. De adblocker Pi-hole is een DNS-server die alle domeinrequests naar als irritant of kwaadwillig bekend staande domeinen blokkeert en 0.0.0.0 teruglevert. Bij de router moet je het ip-adres van de Raspberry Pi met Pi-hole instellen als DNS-server voor je netwerk, maar verder blijft je router de rest van het netwerk beheren.

Internetgateway

De software eBlocker kan op dezelfde manier werken, en heeft dan grotendeels dezelfde functionaliteit als Pi-hole, maar dan mis je een aantal mogelijkheden. Om die wel te kunnen benutten, moet al het internetverkeer via eBlocker gaan, dus je eBlocker-Pi moet niet alleen de DNS-server zijn, maar ook de internetgateway. Die functie neemt hij dan over van je router. Daarnaast kun je eBlocker als DHCP-server laten fungeren om de ip-adressen te verdelen.

Omdat we ons netwerk al aardig geconfigureerd hebben met onze router, heeft het onze voorkeur die router de ip-adressen te laten blijven beheren. We kiezen hier (natuurlijk!) dan ook voor de optie Expert Mode. Je kunt de Raspberry Pi een vast ip-adres geven, zodat je hem altijd kunt bereiken. Onderaan op het scherm staat hoe je de router moet configureren. Het is handig om er een tweede venster bij open te hebben met de webinterface van die router om de instellingen makkelijk over te kunnen nemen.

Om een aantal van de instellingen te laten werken, moeten de lokale apparaten eerst even opnieuw verbinding met het netwerk maken. Dat kan onder Windows met Opdrachtprompt met ipconfig /renew en onder Linux met bijvoorbeeld ifconfig eth0 down en weer up.

Instellingen per apparaat

Bij Devices krijg je een overzicht van de apparaten in je netwerk. De pc waar je eBlocker op aan het configureren bent staat waarschijnlijk bovenaan aangegeven met een sterretje. Als je daar op klikt kun je aangeven hoe je je pc wilt beschermen. Onderaan op het tabblad BLOCKER kun je de optie Automatic het beste laten staan, dan wordt er zowel op domeinen als op patronen geblokkeerd.

Omdat al het internetverkeer nu via de Raspberry Pi met eBlocker loopt, is het mogelijk je externe ip-adres te verbergen door het Tor-netwerk te gebruiken. Onder ANONYMIZATION kun je Tor Network selecteren en daar verbinding mee maken, en onder IP Anonymization kun je je Windows-pc zich laten voordoen als een Mac – of andersom. Voor die laatste optie moet je op het tabblad HTTPS wel eerst de ondersteuning daarvoor activeren – maar daarover later meer.

Bij het linker menu-item IP-Anonymization kun je instellen dat Tor zelf een route mag selecteren of kun je aangeven in welke landen de exit-nodes mogen staan. Daar kun je bijvoorbeeld mee zorgen dat al je internetverkeer via ergens in de VS loopt.

Dat is overigens geen vervanging voor een VPN omdat Tor daar te langzaam voor is. Op het tabblad VPN NETWORK kun je dan ook een OpenVPN-provider instellen. Je hoeft alleen het OpenVPN-config-bestand te uploaden en de inloggegevens in te typen. Daarna kun je op het tabblad ANONYMIZATION van je pc aangeven of je pc via Tor of via de ingestelde VPN-verbinding buiten op internet mag spelen. Let wel: dit kun je dus per netwerkapparaat apart instellen!

VPN-server

Bij het menu-item eBlocker Mobile kun je de omgekeerde weg bewandelen en een VPN-server instellen waarmee je van buitenaf contact kunt maken. Met de Setup Assistant wordt het instellen een stuk makkelijker. Je kunt kiezen voor een extern statisch ip-adres of een (DynDNS-)domeinnaam – of de eBlocker Dynamic DNS gebruiken. Die bevindt zich nog in een bètafase, dus kozen we voor een domeinnaam.

eBlocker kan proberen de bijbehorende poorten via UPnP in de router open te zetten, maar dat kun je ook handmatig doen. Het gaat daarbij eigenlijk alleen om de standaard OpenVPN-poort 1194. Als de test gelukt is, wordt bij ieder device het tabblad MOBILE toegevoegd, waar je de configuratiebestanden kunt downloaden en in je OpenVPN-client kunt importeren. Daarna kun je van buitenaf via eBlocker contact maken met je thuisnetwerk en op die manier op afstand toch lokaal werken.

Verschillende gebruikers

Een optie die minder kinderachtig is dan hij klinkt, is Parental Controls. Niet verbazingwekkend kent de gebruiker Parent geen beperkingen, en bestaat er aanvankelijk alleen een account voor ‘(other devices)’. Met NEW USER kun je een andere gebruiker aanmaken, waarbij je kunt kiezen uit een Child, een andere Parent of een ander soort gebruiker. Bij een Child geef je een geboortedatum op en geef je aan welke apparaten daar onder moeten vallen (de smartphones en tablets van je jonge kinderen bijvoorbeeld). Daarna kun je instellen welke categorieën niet bezocht mogen worden en tot welke tijden internet beperkt is – of tot hoeveel uur per dag dat maximaal mag. Een nieuwe Parent heeft die restricties standaard allemaal niet, maar die kun je wel toekennen. Die opties komen grotendeels overeen met wat de uitgebreidere internetsecurity- pakketten kunnen.

Beperk IoT-toegang

Voor een nieuwe gebruiker van het type Other geldt in principe hetzelfde, maar die is ideaal om bijvoorbeeld een IoT-apparaat zeer beperkt toegang tot internet te verlenen. Je kunt bij de Parental Controls namelijk een nieuwe categorie bij de blacklists of whitelists aanmaken en een apparaat op die manier alleen toegang geven (of net niet) tot bepaalde url’s. We konden in de webinterface echter geen logs ontdekken om bijvoorbeeld te zien welke DNS-request er gedaan werden. Bij Pi-hole kun je dat wel, dus wellicht dat je de benodigde informatie daar mee kunt achterhalen.

Op het tabblad ANALYSIS TOOL van het Blocker-menu-item staat wel de mogelijkheid om de verbindingen van een specifiek apparaat voor een bepaald aantal minuten of een maximale bestandsgrootte op nemen, en daar zou je de benodigde informatie uit moeten kunnen halen, maar het is niet duidelijk geworden waar die gegevens terechtkomen of in te zien zijn.

Thuis in het netwerk zat bijvoorbeeld een Gramofon, een klein apparaatje dat Spotify-mogelijkheden aan een oudere hifiversterker toevoegt. Werkt prima. Maar dat ding neemt wel om de vijf seconden contact op met www.fon.com, alsof er ieder moment updates kunnen verschijnen. Door de gebruiker Gramofon aan te maken en die toegang tot fon.com te verbieden, bleef het apparaat gewoon werken maar werd het internetverkeer een stuk rustiger.

Domeinen uitbreiden

eBlocker heeft een standaard lijst met domeinen die geblokkeerd worden. Je kunt bij het menu-item Blocker daar eigen domeinlijsten aan toevoegen – bijvoorbeeld die van Pi-hole. Die lijst laat je dan dagelijks updaten.

Je kunt eigen domeinlijsten toevoegen die geblokkeerd moeten worden – bijvoorbeeld die van Pi-hole.

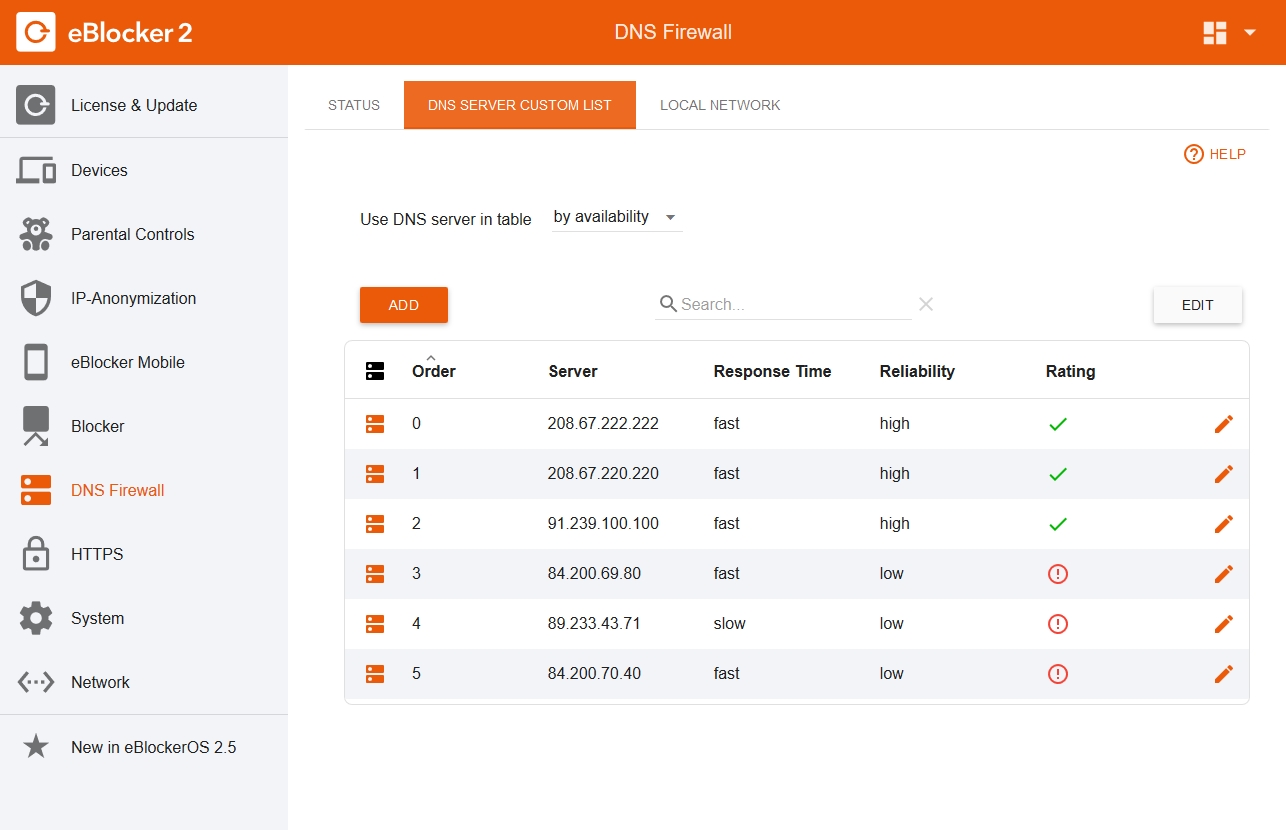

Bij het menu-item DNS Firewall stel je in welke externe DNS-servers je eBlocker wilt laten gebruiken. Standaard zijn dat UncensoredDNS en DNS. WATCH, maar je kunt die vervangen door bijvoorbeeld OpenDNS (208.67.222.222 en 208.67.220.220).

Aan de standaard externe DNS-servers zijn de ip-adressen van OpenDNS toegevoegd en een hoge prioriteit gegeven.

HTTPS gebruiken

eBlocker kan ook het SSL-contentverkeer monitoren, maar moet daar dan wel voor gecertificeerd zijn. Dat blijkt in de praktijk nogal een werk. eBlocker maakt zelf een HTTPS-certificaat aan, dat je moet downloaden op al je apparaten. En soms meerdere malen, want Edge slaat dat certificaat bij de systeeminstellingen van Windows op – en dat moet je in de map ‘Vertrouwde basiscertificeringsinstanties’ doen – maar Firefox doet dat op een eigen manier in een eigen map. Firefox is al helemaal geen liefhebber van self-signed certificaten, maar als je bij about:config de waarde security.enterprise_roots.enabled op true zet, zal Firefox de systeemcertificaten ook gebruiken.

En ook op een smartphone of tablet is het importeren van een certificaat niet vanzelfsprekend. Waarbij er ook nog eens apparaten als een tv, internetradio, Apple TV en dergelijke zijn waarbij dat helemaal niet eens kan. Op die apparaten moet je de HTTPS-modus van eBlocker dus sowieso uitschakelen.

Als klap op de vuurpijl moet je die procedure in zijn geheel herhalen als het certificaat afloopt. Maar gelukkig is dat pas over drie jaar.

Als de HTTPS-modus geactiveerd is, werkt de ‘Device cloaking’ ook pas goed, waarbij je je apparaat zich kunt laten voordoen als een ander apparaat met een ander besturingssysteem.

Er schuilt ook een gevaar in het activeren van de HTTPS-modus. Bij het importeren van het certificaat met de optie ‘Vertrouwde basiscertificeringsinstanties’ geef je eBlocker als Root-CA namelijk het recht om de geldigheid van certificaten te bepalen.

De voordelen die de HTTPS-modus oplevert (waaronder cloaking, datacompressie en WebRTC) wegen wat ons betreft dan ook niet op tegen de nadelen en het vele meerwerk wat het oplevert. Een van die nadelen is daarbij dat je niet met patroonherkenning advertenties, trackers en malware kunt tegenhouden, maar dat alleen met de domeinlijsten moet doen.

Updaten

Nu je een goed overzicht hebt van de mogelijkheden van eBlocker is het moment aangebroken om alsnog te updaten. Daar ondervonden we nu geen problemen bij omdat we alle instellingen al gedaan hadden. Overigens hoef je dat updaten niet per se nu handmatig te doen, want eBlocker doet dat standaard zelf automatisch iedere nacht rond drieën.

Dashboard

Vanaf dat moment heb je eBlocker OS compleet up and running. Als je op je pc (of welk ander netwerkapparaat dan ook) met een browser naar eblocker.box gaat, kom je bij het Dashboard uit. Op dat dashboard kun je alle ingestelde functies snel in of uit schakelen om eBlocker voor die pc bijvoorbeeld even te pauzeren. Of zelfs helemaal uit te schakelen – om welke reden dan ook.

Het is goed om te beseffen dat die instellingen alleen voor het betreffende apparaat gelden. Je kunt een pc bijvoorbeeld via Tor anoniem laten internetten, maar bij het dashboard van een andere pc bijvoorbeeld instellen dat je de adblockerfunctie van eBlocker tijdelijk even wilt pauzeren – als de gebruikersrechten van het apparaat dat toestaan tenminste.

Ook kun je met de browser van een mediaplayer op het dashboard instellen dat hij via een VPN-verbinding contact met internet moet maken, zodat je daar bijvoorbeeld buitenlandse Netflix-series mee kunt kijken. Ook daar geldt die verbinding dan alleen voor dat apparaat.

Toegang tot dashboard

Mocht een mediaplayer geen browser hebben en niet bij het dashboard kunnen, dan kun je die instellingen altijd als beheerder nog op een ander apparaat doen. Als beheerder log je weer in via setup.eblocker.com met het account dat je bij de eerste configuratie hebt aangemaakt.

Ook kun je op het dashboard de trackers en adservers (tijdelijk) toestaan. En om remote te kunnen werken is het handig dat je op het dashboard meteen de OpenVPN-configuratie kunt downloaden. Ook kun je met een enkele klik het anonimiseren van je ipadres aanzetten, bijvoorbeeld via het Tor-netwerk. De informatie bij Blocked Statistics is ontluisterend: schrik niet van het hoge percentage dat geblokkeerd wordt, dat kan best oplopen tot wel zo’n 40 procent.

Het dashboard is verder geheel aan je wensen aan te passen, je kunt de elementen die jij belangrijk vindt naar boven verplaatsen of een element inklappen. Op die manier hou je makkelijker het overzicht.

En Pi-hole dan?

Uit het bovenstaande blijkt dat eBlocker veel meer mogelijkheden biedt dan Pi-hole, die zich geheel toelegt op het blokkeren van het internetverkeer op basis van DNS-requests. Toch hoeft dat niet meteen een reden te zijn om je Raspberry Pi met Pi-hole af te schrijven. Je zou de twee werelden namelijk kunnen combineren door Pi-hole als externe DNS-server op te geven bij de DNS-custom-list van de DNS Firewall- opties. Wat eBlocker niet blokkeert kan Pi-hole dan altijd nog tegenhouden.

De eBlocker-devices met de Pro- en Family-editie kom je af en toe op Marktplaats nog wel eens tegen, waar mensen met pijn in hun hart hun voor 300 tot meer dan 400 euro aangekochte apparaat willen verkopen, maar daar niet meer dan zo’n 50 euro voor terug zullen krijgen. Met een Raspberry Pi en eBlocker OS kun je nou eenmaal voor dat bedrag hetzelfde (en zelfs meer).

De mogelijkheden zijn daarbij echter zo uitgebreid en veelzijdig dat je er rekening mee moet houden dat je er aardig wat tijd in moet steken om je hele netwerk voor eBlocker geschikt te maken. Gelukkig is er een handleiding. Kun je volstaan met een simpele maar doeltreffende adblocker voor je hele netwerk, dan biedt Pi-hole waarschijnlijk al meer dan genoeg. Wil je meer dan dat en bepaalde apparaten gerichter kunnen aansturen, verdiep je dan eens in eBlocker.

Dit artikel is verschenen in c’t 12/2020, p.138

Wil je op de hoogte blijven van het laatste IT-nieuws en de nieuwste online-artikelen? Meld je dan hier aan voor onze nieuwsbrief:

Je wekelijkse kennisboost: c’t tech-update

- AI en cognitieve vaardigheden

- Werken met gestructureerde processen

- Gaat AI werknemers vervangen?

- c’t security-checklist 2026

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Ik heb eerst Pi-hole geïnstalleerd en dat werkt goed icm Fritzbox 7590. Als ik daarnaast een 2de raspberry met eBlocker aan het netwerk hang komt eBlocker niet op gang (er verschijnt geen eBlocker icoon op webpagina’s en setup.eblocker.com leidt ook niet naar mijn eBlocker instance).

De eerste foutmelding die ik zie als ik een monitor aan de eBlocker raspberry hang is “failed netfilter persistent configuration”. Hierna verschijnen nog een aantal foutmeldingen en gebeurt er verder niets.

Suggestie(s)?