Ransomware: laat je pc niet gijzelen

Lees verder na de advertentie

Ransomware als WannaCry is populair onder cybercriminelen. Dat blijkt wel uit het gegroeide aantal besmettingen de afgelopen tijd.

Blijkbaar werkt de methode van de hackers: veel slachtoffers betalen het gevraagde losgeld om hun bestanden terug te krijgen. Op online zwarte markten kunnen technisch minder onderlegde criminelen kant-en-klare pakketten kopen om direct ten aanval te gaan.

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

De eerste gedocumenteerde encryptie-trojan dook in 1989 op onder de naam AIDS. Computers werden besmet via een geprepareerde diskette. De malware versleutelde na de negentigste keer booten alle gegevens op de systeemschijf en maakte de computer daarmee onbruikbaar. Slachtoffers moesten zo’n 170 euro sturen naar een postbus in Panama. Aan dit concept is sinds die tijd maar weinig veranderd, alleen vervullen nu bitcoins de rol van postbus. Daarnaast blijft malware zich continu ontwikkelen en wordt daardoor elke generatie weer een beetje geniepiger.

Ransomware-oplichters hebben het in eerste instantie gemunt op Windows-gebruikers. KeRanger was echter de eerste ransom-trojan voor Apples besturingssysteem OS X. Vergeleken met de miljoenen slachtoffers uit de Windows-wereld zijn de 6500 KeRanger-besmettingen echter niet meer dan een proefballonnetje.

Tijdperk van de encryptie-trojans

Uit een onderzoek van iSense Solutions uit 2015 bleek dat in Amerika 13,1 miljoen mensen getroffen waren door encryptie-trojans. Ook in Europa waren er veel slachtoffers: in Duitsland 3,1 miljoen en in het Verenigd Koninkrijk 1,7 miljoen. En die cijfers zijn nog van ruim voor de uitbraak van WannaCry, die ook in ons land blijkbaar slachtoffers maakte. De huidige toename overtreft duidelijk alle records van toen. Ook Avira bevestigt dat. Kaspersky meldt dat het aantal aanvalspogingen wereldwijd in vergelijking met 2015 met ongeveer een factor 1,5 is gestegen. In Duitsland gaat het zelfs om een factor 2,6. Google Trends ondersteunt deze inschatting eveneens. Als je zoekt op termen als Cryptowall, Locky en TeslaCrypt, zie je een forse toename. Begin 2016 explodeerden de getallen met name door Locky, nu zal dat met WannaCry weer het geval zijn.

Encryptie-trojans gaan uiterst geniepig te werk. TeslaCrypt en dergelijke versleutelen niet alleen foto’s en muziek, maar ook Word- en pdf-documenten. CryptoLocker, waaraan bijvoorbeeld de gemeente Lochem en de VU in Amsterdam ten prooi vielen, gijzelde zo’n 70 verschillende bestandstypen.

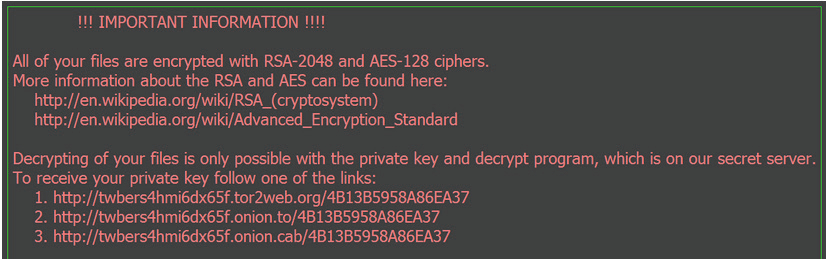

Versleutelde bestanden krijgen een extra extensie en dus een naam als ‘Vakantie2017.jpg.vvv’. Vervolgens kun je de bestanden niet meer openen. Criminelen vragen losgeld voor de sleutel waarmee de bestanden weer ontsleuteld kunnen worden. Om de slachtoffers te laten geloven dat er echt een weg terug is, bieden ze vaak een test-decryptie voor een beperkt aantal bestanden aan.

Miljoenenbusiness

Als hackers hun huiswerk inzake versleuteling goed hebben gedaan, zou zelfs een supercomputer van de NSA zijn tanden stukbijten op de encryptie. In eerste instantie ben je je persoonlijke gegevens dan dus kwijt. Naast particulieren zijn dus ook bedrijven en instellingen niet veilig voor ransomware. Zo werden onder vorig jaar de gemeente Den Haag en Rijkswaterstaat getroffen, en nu aantal grote bedrijven en meerdere ziekenhuizen. De hoogte van de bedragen varieert. Van particulieren wordt meestal een bitcoin (op dit moment zo’n 1500 euro) gevraagd, maar dat kan bij een groot bedrijf oplopen tot 40 bitcoins (ongeveer 60.000 euro).

Betalen betekent echter niet per se dat de criminelen ook daadwerkelijk de sleutel geven. Er zijn wel gevallen waarbij de na betaling weer leesbaar waren, dus verleidelijk is dat wel.

Niet betalen

Zelfs de FBI raadt slachtoffers aan om te betalen. Volgens de opsporingsinstantie hebben pogingen om de versleuteling te kraken geen succes. De Nederlandse politie raadt slachtoffers juist af om op de eisen in te gaan. In veel gevallen kunnen getroffenen ondanks het betalen van losgeld nog steeds niet bij hun gegevens. Ook is het belangrijk aangifte te doen van de besmetting.

Onderzoekers van Cisco gaan ervan uit dat de criminelen achter de exploitkit Angler jaarlijks tientallen miljoenen verdienen. Dat is een van de manieren om ransom-trojans te leveren. De FBI geeft aan dat de bende achter de trojan Cryptowall en bijbehorende varianten in 2015 alleen in de VS al zo’n 318 miljoen euro rijker is geworden. Statistieken van verschillende antivirusproducenten laten zien dat ransomware-bandieten zich in het verleden primair richten op de VS, maar nu lijkt Europa een dankbaar slachtoffer te worden.

In het kader van een onderzoek van iSense Solutions zijn wereldwijd 3009 internetgebruikers ondervraagd. Daarvan heeft vijftig procent van de Amerikanen die met ransomware besmet is al losgeld betaald. Veertig procent gaf aan te zullen betalen als ze getroffen zouden worden. Gemiddeld zijn slachtoffers bereid maximaal zo’n 320 euro te betalen.

Malware as a Service

De lucratieve business doet ook enkele wereldwijd grootscheeps opererende criminelen besluiten over te stappen. Achter Locky leek dezelfde bende te zitten die zich tot dusver had gespecialiseerd in de bankingtrojan Dridex. Blijkbaar levert ransomware meer geld op en kost het minder moeite.

Ontwikkelaars van encryptie-trojans bieden hun software ook als service aan. Op malware-marktplaatsen in het Tor-netwerk kan iedere enigszins competente crimineel een op maat gesneden encryptie-trojan aanschaffen en met een paar klikken direct aan de slag. Naast de malware kun je ook meteen de complete infrastructuur mee bestellen, zodat je een complete ransomwarecampagne kunt opzetten. Het gebruik van de command-and-control-servers (C&C), waarmee je de campagne bedient, is bij de prijs inbegrepen.

Het all-in-one-pakket GinX is omgerekend voor 450 euro te koop. De winst wordt eerlijk verdeeld over de aanbieder en de koper. Als je daar meer van wilt opstrijken (verhouding 30/70), moet je eenmalig 1360 euro betalen. GinX moet na aanschaf ‘out of the box’ werken en zelfs voor leken eenvoudig in gebruik zijn. Zo belooft de aanbieder.

Inclusief verspreiding

Enkele verkopers gaan nog verder en bieden verschillende distributiemethoden aan. Zo kun je er spammails of exploitkits bij kopen om de encryptie-trojans bij de slachtoffers af te leveren.

Ook de beruchte trojan CryptoLocker is op de online zwarte markt verkrijgbaar. De malware kost ongeveer 180 euro. Die relatief lage prijs wordt mogelijk doordat de verkoper alleen de ransomware en een PHP-script aanbiedt die de sleutels naar een webserver stuurt. De infrastructuur moet je dan dus zelf nog opzetten. Op verzoek belooft de aanbieder zelfs toegang tot de broncode van zijn trojan. Volgens Bitdefender kost CryptoLocker inclusief broncode ongeveer 2700 euro. Het is nog onduidelijk of er van WannaCrypt ook afgeleiden komen of niet al zijn.

De barometer staat dus nadrukkelijk op stormachtig weer: encryptie-trojans hebben definitief een plekje weten te veroveren in het alledaagse computerleven. Maar daar gaat de wereld ook weer niet aan ten onder. Met enkele stappen kun je je pc effectief afschermen. Mocht je dan toch onverhoopt slachtoffer worden, dan betekent dat nog steeds niet dat je definitief naar je bestanden kunt fluiten. Er zijn situaties waarin je zonder betaling van losgeld weer toegang tot je foto’s en documenten kunt krijgen.

In het artikel Windows en bestanden beschermen tegen ransomware staan effectieve preventieve maatregelen en in Ransomware verwijderen en bestanden redden wat eerste hulp voor het geval je getroffen bent. In het artikel Ransomware geanalyseerd werpen we een blik achter de schermen van meerdere encryptie-trojans en zie je de manier waarop ze te werk gaan. Kijk ook eens bij Ransomware: zijn Mac-gebruikers veilig? of dit alleen voor Windows-computers geldt …

(Dennis Schirrmacher / Marcel van der Meer)

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

nou vind het niks geloof mij als ik zo iets tref op mijn pc dan kom ik gewoon in mijn pc ik heb daar software voor kom altijd bij mijn bestanden of foto s alleen je moet wel nieuwe software er op doen maar bij mijn foto s kom ik wel …