Geen Petya, wel ellende

Lees verder na de advertentie

Het was even schrikken op dinsdagmiddag. Opnieuw leek er een massale aanval van gijzelsoftware te worden uitgevoerd. Getroffen werden met name bedrijven en overheidsdiensten in Rusland en Oekraïne. Maar ook uit andere Europese landen kwamen meldingen van gehackte computers binnen, ook uit Nederland. Het leek even opnieuw Petya, maar de naam veranderde snel in Petna.

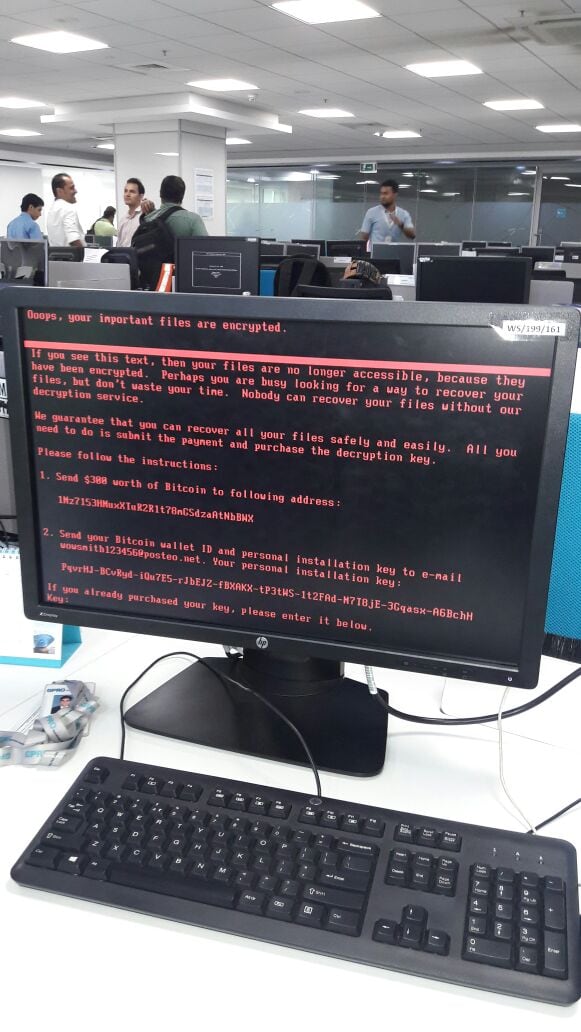

In meerdere landen werden overheden en concerns slachtoffer geworden van een massale aanval met ransomware. Volgens experts van Group-IB werden in Rusland bedrijven als Rosneft en Bashneft de dupe. Reuters meldt dat in de Oekraïne de Centrale Bank werd getroffen. Verder zijn op de luchthaven van Kiev vluchten vertraagd en reden ook de treinen niet meer volgens de normale dienstregeling. Vice-premier Pawlo Rosenkot liet via Twitter weten dat de website van de regering offline was. In de tweet is een foto van zijn computerscherm te zien.

Tip!

Slimme IP-camera’s met live toezicht en haarscherpe beveiliging!

In Tsjernobyl, waar in 1986 de kerncentrale ontplofte, werd de controle op radioactiviteit in verband met het uitvallen van de Windows-systemen tijdelijk handmatig uitgevoerd. De technische systemen zouden wel normaal werken. Afgelopen najaar werd ter bescherming van de radioactieve straling een stalen omhulsel over de restanten van de kerncentrale aangebracht. De snel opgezette betonnen ‘sarcofaag’ vertoonde echter scheurtjes, waardoor alsnog voortdurend op radioactiviteit moet worden gecontroleerd.

Ook in Nederland

Dichterbij huis werd ook de Deense rederij Maersk en haar dochteronderneming APM Terminals getroffen. Hierdoor kwamen de containerterminals in de Rotterdamse haven stil te liggen. Vanuit Overijssel kwam het bericht dat Raab Karcher, groothandel in bouwmaterialen, slachtoffer was geworden en ook TNT ondervond hinder. In Duitsland konden werknemers van Beiersdorf eerder naar huis. Het bedrijf is onderdeel van cosmeticabedrijf Nivea. En in Spanje werd voedingsconcern Mondelez (van o.a. Milka) getroffen.

Zoals Paul Henriquez in een tweet liet zien (foto boven), kregen slachtoffers een bericht op hun scherm te zien waarbij 300 dollar in Bitcoins wordt geëist. Hiervoor moest een mail voor de sleutel worden gestuurd, zodat je je bestanden weer terug zou krijgen. Dat laatste hoop je althans. Achteraf werd duidelijk dat de sleutel de data onmogelijk had kunnen decoderen; er was geen verband met de encryptiesleutel. Ondanks het algemene advies om niet op betalingseisen in te gaan (omdat je daarmee immers de criminelen financiert), hebben meerdere slachtoffers dat wel gedaan. In de Bitcoin-wallet zijn namelijk betalingen binnengekomen. Het e-mailadres voor de ‘aanvraag’ werd op dezelfde dinsdag overigens al door postbedrijf Posteo geblokkeerd.

Petya 2?

In eerste instantie leek het erop dat Petya weer had toegeslagen. Deze malware lijkt qua gedrag veel op WannaCry, de ransomware die vorige maand veel computers wereldwijd lam legde. Petya zorgde in maart 2016 voor grote paniek en onderscheidde zich in het manipuleren van de bootsector van de primaire schijf. Dit in tegenstelling tot het louter versleutelen van bestanden waarop veel andere trojans zich richten. Voor Petya werd in april vorig jaar een wachtwoord-generator uitgebracht.

Bij de aanval van gisteren werd eveneens gebruikgemaakt van de zogeheten Eternal Blue-exploit, een lek in Windows filesharing (SMB). Dat lek werd ontdekt door de Equation Group die tot de NSA zou behoren. Hun arsenaal werd gepubliceerd door een hackergroep met naam Shadow Brokers.

Kaspersky liet weten dat het uiteindelijk om een variant van Petya gaat. Er werd alleen gebruik gemaakt van methoden die ook bij Petya werden gehanteerd. Daarmee kreeg de nieuwe worm de naam NotPetya, Pnyetya of Petna. Volgens het BSI, het federale overheidsorgaan voor cyberonderzoek in Duitsland, maakt de malware in lokale netwerken gebruik van een gangbare beheertool om zichzelf te verspreiden. Daarmee kunnen ook systemen worden getroffen die volledig up-to-date zijn. Er zou geen sprake zijn van een kill-switch zoals bij WannaCry.

Op Tweakers is te lezen dat Microsoft, ESET en Kaspersky denken dat hackers het updateproces van de software van het Oekraïense boekhoudbedrijf MeDoc hebben weten te kapen. Op die manier kon de malware worden verspreid. Maersk zou hiervan ook gebruik maken in haar systemen. Verder was de ransomware vooral bedoeld om schade aan te richten, niet om geld te verdienen. Het betaalproces was eenvoudig, zelfs amateuristisch, van aard.

Oplossing

Bleeping Computer vond een methode om de versleuteling tegen te gaan. Er dient kortweg een read-only-bestand zonder extensie te worden gemaakt. Dat bestand moet de naam perfc krijgen en in je lokale Windows-map worden gezet.

Verder blijft het natuurlijk zaak alert te blijven. Wees dus achterdochtig bij onbekende e-mails met bijlagen. Gebruik verder een virusscanner en houd je systeem up-to-date. Al waren de slachtoffers van de aanval gisteren daar niet meteen mee geholpen.

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Praat mee