Windows Update: het belang van regelmatig patchen

Een Windows-versie zonder laatste updates is als rijden op de snelweg zonder gordel en airbag. Als er iets gebeurt, is de schade enorm. De functie Windows Update is daarom een van de belangrijkste maatregelen om je computer te beschermen tegen kwaadwillenden.

Lees verder na de advertentie

Windows-updates komen altijd ongelegen en vertragen je computer. Sommige leveren zelfs nieuwe systeemfouten op. Maar het is ook geen optie om ze niet regelmatig te installeren. De patches die Microsoft traditiegetrouw op de tweede dinsdag van de maand beschikbaar stelt, verhelpen irritante bugs en installeren nieuwe functies. Ook dichten ze beveiligingslekken. Als je systeem dus niet helemaal up-to-date is, kun je een makkelijke prooi worden voor cybercriminelen. Het bezoeken van een verkeerde website kan dan al fataal zijn. Spionnen en botnet-criminelen kunnen daarmee allerlei malware op je computer uitvoeren.

Het is dus onvermijdelijk dat Windows Update regelmatig controleert op nieuwe patches. Gelukkig lijdt de performance daar bij normaal computergebruik amper onder. Je zult dus niet snel geneigd zijn om de functie uit te schakelen. Het antwoord op de vraag waarom de updatefunctie in Windows 7 en 8.1 soms ook na uren nog niet klaar is en wat je daaraan kunt doen staat hier. Oudere Windows-versies hebben af en toe lang nodig om te updaten. Windows 10 gaat echter juist heel enthousiast te werk. Er wordt meer gedownload dan nodig is of de pc wordt opnieuw opgestart als er eigenlijk nog andere taken uitgevoerd worden. Hieronder lees je hoe je dat kunt voorkomen.

Tenslotte werpen we in dit artikel een blik achter de schermen van Windows Update. De belangrijkste termen staan op een rijtje en er wordt uitgelegd hoe ze samenhangen.

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Basisbescherming

Hecht je belang aan veiligheid, dan moet je meer doen dan alleen regelmatig Windows-patches installeren. Ook alle andere programma’s, plug-ins en browserextensies moeten bij blijven. Windows Update houdt zich alleen bezig met Windows en bijbehorende software. Andere programma’s van Microsoft (zoals Office) vallen daar eventueel ook onder. Daarnaast werkt de updatefunctie vanaf Windows 8 nog Flash bij die door de browsers Internet Explorer en Edge gebruikt wordt.

Voor de rest ben je als gebruiker verantwoordelijk. Met name programma’s die vaak verbinding met online gegevens maken moeten regelmatig geüpdatet worden naar de meest recente (en daarmee veiligste) versie. Voorbeelden zijn browsers als Chrome en Firefox en daarnaast Adobe Reader, Flash en Java – zover je die nog geïnstalleerd hebt tenminste. In het algemeen geldt: hoe minder programma’s je geïnstalleerd hebt, des te minder potentiële lekken er zijn. Antivirussoftware met recente signatures is sowieso aan te raden. Windows Defender, dat sinds Windows 8 standaard is geïnstalleerd, biedt voldoende basisbescherming.

Ransomware

Back-ups kunnen beschermen tegen ransomware, momenteel het grootste gevaar van internet. Daarmee worden je bestanden versleuteld en worden ze pas weer vrijgegeven na betaling van losgeld. Dat hoop je althans. Als zo’n programma ondanks alle voorzorgsmaatregelen de controle over je computer overneemt, kom je er met een back-up goed vanaf. Zet je foto’s, documenten en andere belangrijke bestanden gewoon terug uit een zo recent mogelijke back-up. En je hoeft geen cent over te maken.

Al deze maatregelen zijn echter geen vervanging voor je gezonde verstand en ook niet voor een besturingssysteem dat malware amper de mogelijkheid biedt zich te kunnen installeren. Virussen, trojans en andere malware hanteren met name twee manieren om een systeem binnen te dringen: via social-engineering en door lekken in het systeem te benutten. Bij het eerste wordt geprobeerd de ware functie van het bestand te verdoezelen. Naast een virusscanner met recente signatures helpt daartegen alleen veel wantrouwen ten opzichte van software en andere bestanden uit onbekende bronnen. Zoals een onverwachte bijlage in een e-mail, vage foutmeldingen op websites met aankondigingen van gratis maar toch legale bioscoopfilms, de nieuwste game-blockbuster op een usb-stick van een vriend van een vriend. Bij al dat soort dingen moeten er alarmbellen gaan rinkelen om te voorkomen dat je ondoordacht ergens op klikt.

Als die maatregelen niet werken, heeft de malware altijd nog meer rechten nodig om bijvoorbeeld systeembestanden te infecteren. Zoiets kan alleen ongemerkt lukken wanneer ze profiteren van een bekend lek. Omdat Windows met afstand het meest gebruikte besturingssysteem is, loont het natuurlijk ook het meest voor dergelijke aanvallen. Je kunt aanvallen alleen tegengaan als de lekken zo snel mogelijk worden gedicht. Daarom is het essentieel dat je de patches van een softwareproducent installeert.

225 Lekken in Windows 10

Op de Windows-patchday van maart 2017 had Microsoft 18 patches in de aanbieding. Daarin zaten ook de patches van februari, omdat de updatedag in die maand werd uitgesteld. De helft van het aantal patches werd beschouwd als ‘critical’, het hoogste gevaarniveau. Microsoft gebruikt die voor lekken waarmee een aanvaller schadelijke code zonder hulp van een gebruiker kan binnensmokkelen en uitvoeren.

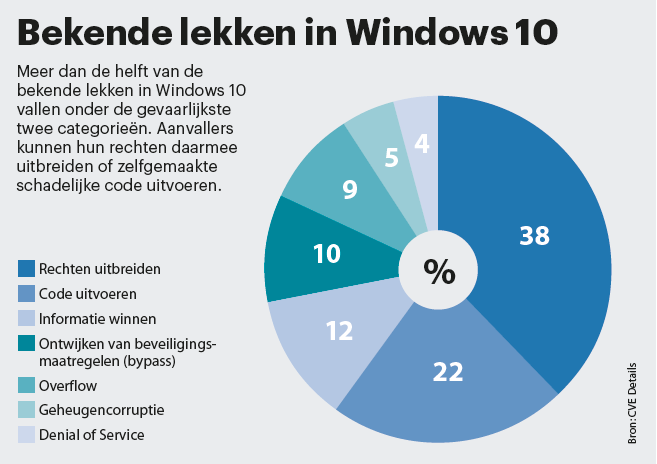

Tot eind 2016 telde database CVE Details 225 lekken in Windows 10. Daarvan kwamen er 172 uit dat jaar. Ruim twintig procent kan door een aanvaller worden benut om code binnen te sluizen. Meer dan een derde kan de rechten uitbreiden om bijvoorbeeld commando’s met administratorrechten uit te voeren terwijl het actieve gebruikersaccount beperkte rechten heeft. De echte hoeveelheid gevonden malware ligt waarschijnlijk nog hoger. In de database staan namelijk alleen lekken met een zogeheten CVE-nummer. Dat is een internationaal erkend identificatienummer waarmee lekken eenduidig kunnen worden toegewezen. Niet elk lek krijgt echter een CVE-nummer.

Bij elke uitgebrachte patch wordt de situatie nijpender voor wie zijn besturingssysteem niet up-to-date heeft. Lekken die eerder alleen bij een bepaalde kring bekend waren en benut voor doelgerichte aanvallen, worden door de patches bekend bij een breed publiek. Op elke patchday worden meer Windows-lekken bekend. Het wapenarsenaal van cybercriminelen neemt daarmee toe. De systemen van de ene groep worden dan steeds veiliger; die van gebruikers die geen patches installeren lijken dan steeds meer op een gatenkaas.

Windows XP en Vista

Voor fanatieke Windows XP-gebruikers is de situatie helemaal dramatisch. Dit besturingssysteem krijgt sinds begin april 2014 geen officiële updates meer. Als je dat systeem nog steeds toegang geeft tot internet, word je aan heel wat gevaren blootgesteld. Ook contact met andere bestanden die niet helemaal te vertrouwen zijn – bijvoorbeeld op een usb-stick – kunnen gevaarlijk zijn. De laatste tijd hoor of lees je amper nog berichten over XP-systemen die massaal gehackt worden. Maar een lek dat nu bekend wordt, wordt niet meer gedicht. Daarmee loopt een XP-gebruiker dus een onbekend groot risico.

Hetzelfde lot treft gebruikers van Windows Vista vanaf 11 april 2017. In 2020 is Windows 7 aan de beurt en voor versie 8 zal drie jaar later de stekker eruit worden getrokken. Voor Windows 10 is dankzij het concept van ‘Windows as a Service’ nog geen einde van de supportperiode aangekondigd. Microsoft zal het meest recente besturingssysteem permanent voorzien van security-updates, als je althans ook alle versie-upgrades uitvoert.

Nieuwe beschermfuncties

Microsoft reageert niet alleen op bekende veiligheidslekken. Het concern probeert met nieuwe beschermfuncties ook aanvallen voor te zijn die worden uitgevoerd door tot nu toe onbekende lekken. Bij de Anniversary Update voor Windows 10 uit augustus 2016 werd de kernel gewijzigd en beveiligd tegen diverse exploit-technieken. Gebruikers zouden de gevolgen al korte tijd later merken. Googles security-team ontdekte eind oktober 2016 een uitgekiende spearphishing- campagne waarbij twee lekken werden gebruikt die op dat moment nog onbekend waren – één in Adobe Flash en één in de Windows-kernel. Door het lek in Flash wisten hackers de systemen binnen te dringen. Ook wisten ze op die manier uit de browser-sandbox te komen.

Microsoft reageerde daarop met de mededeling dat het lek in de kernel van alle Windows-versies zat. De nieuwe beveiligingsprocedure van de Anniversary Update had echter moeten voorkomen dat de exploit uitgevoerd kon worden. Het lek werd met de reguliere patchday in november gedicht.

(Ronald Eikenberg / Hajo Schulz / Marcel van der Meer)

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Praat mee