Cryptomining: malware zet je pc aan het werk

Dit jaar is het jaar van de cryptominers. Het heimelijk genereren van cryptovaluta met andermans computers is dé hit in malwarekringen. Voor criminelen is het ‘money for nothing’. De lasten van cryptomining zijn voor iemand anders, bijvoorbeeld jij als eigenaar van een overbelaste pc.

Lees verder na de advertentie

Alle producenten van antivirussoftware melden een drastische toename in de verspreiding van kwaadaardige miningsoftware. Dat is software die in het geheim cryptovaluta staat te minen. Cryptomining gebeurt dan op de pc van iemand anders, die dan wel de stroomkosten betaalt maar er verder geen weet van heeft. Symantec noemt het zelfs een ‘gold rush’ door een toename van het aantal cryptominers van zo’n 8500 procent. Bij G Data werden op de lijst van ‘potentieel ongewenste programma’s’ de posities 1 en 3 ingenomen door cryptominers. Ook Kaspersky en McAfee vermelden recordaantallen.

In security-kringen is daar de term cryptojacking populair voor geworden. Dat is een samentrekking van ‘crypto’ voor het minen en ‘hijacking’ voor het kapen van andermans systeembronnen. Het onafhankelijke testcentrum AV-Test ziet al sinds eind 2017 een snelle toename van cryptojacking. Voor het merendeel richt de malware zich zoals gebruikelijk op Windows-systemen, maar ook voor Linux, macOS en Android komen steeds meer varianten in omloop. Het eenvoudig te realiseren minen in browsers werkt op alle platforms, zolang de gebruikte browser JavaScript maar ondersteunt.

Iedereen kan het slachtoffer worden van cryptominers. Heb je de laatste maanden een keer een dubieuze streamingsite bezocht? Of heb je gratis software geïnstalleerd die reclames bevat? In beide gevallen bestaat er een aardige kans dat je computer al misbruikt wordt voor het minen voor cryptovaluta of voor andere zaken. Misschien wordt zelfs terwijl je dit leest een deel van je pc-rekenkracht daarvoor gebruikt.

Tip!

Slimme IP-camera’s met live toezicht en haarscherpe beveiliging!

- AI en cognitieve vaardigheden

- Werken met gestructureerde processen

- Gaat AI werknemers vervangen?

- c’t security-checklist 2026

Cryptomining voor Monero

Minen wil zeggen dat je pc berekeningen uitvoert die bij succes leiden tot een nieuw block voor de cryptovaluta. Maar ook zonder succes kan minen geld opleveren via kleine vergoedingen van zogeheten mining-pools. De hoogte daarvan hangt af van hoe groot de geleverde bijdrage is. Daardoor kan een miner hooguit een duizendste cryptomunt minen. Het door slinkse cryptominers vergaarde bedrag komt rechtstreeks in de virtuele portemonnee van de bedrieger terecht. Met vele duizenden actieve miners en nul kosten is dat ook bij hele kleine bedragen de moeite waard.

De duidelijk meest bekende cryptovaluta is natuurlijk Bitcoin. Door de hype blijven steeds meer criminelen daar echter met hun handen vanaf. De investeringen van vele miljoenen leidden tot zeer hoge transactiekosten voor kleine bedragen. Dat is nadelig voor bijvoorbeeld de ontvangen betalingen bij ransomware. Het minen van Bitcoins kost tegenwoordig zoveel moeite dat het zelfs op andermans hardware niet lonend is. Bij Bitcoin verdien je geen geld meer door te minen, maar door te speculeren op de koers.

Bij onbekendere valuta zoals Monero loont het minen met standaard hardware nog wel. Bovendien biedt Monero meer anonimiteit, iets wat degenen achter cryptomining goed van pas komt. Bij Bitcoin zijn alle transacties voor iedereen in de blockchain in te zien.

Als je geldstromen aan het zicht wilt onttrekken, moet je die maskeren via heel veel kleine deeltransacties. Dat kost een heleboel moeite en geld. Bij Monero kun je standaard echter de afzender, ontvanger en omvang van een transactie voor derden verbergen. Dan hebben opsporingsambtenaren nog maar nauwelijks aanknopingspunten om ‘het spoor van het geld’ te volgen.

Cryptomining in de browser

Er zijn in principe twee manieren waarop criminelen op jouw systeem cryptomunten kunnen minen: via op je systeem geïnstalleerde mining-programma’s of via miningscripts in de browser. Beide manieren nemen een grote vlucht. Maar vooral het minen in de browser is goed voor krantenkoppen. Dat is niet zo raar, want de stiekeme miners draaien ondertussen op duizenden websites.

Als je tijdens het surfen de systeembelasting in de gaten houdt, zul je daarbij websites tegenkomen waarbij dat het geval is. Dubieuze streamingsites zijn daarbij een geliefd platform. Ze scoren dubbel dankzij hun grote aantallen bezoekers, die ook nog eens lang actief blijven. Een livestream van de Champions League levert bijvoorbeeld toch weer een paar Monero op. Maar ook porno- en goksites doen een duit in het zakje.

De enorme toeloop komt ook doordat minen in de browser dankzij diensten als Coinhive echt kinderspel is. Je hoeft in wezen maar één enkele regel code aan je website toe te voegen. Iedere bezoeker op de site start dan automatisch het miningscript en zorgt op die manier voor cryptovaluta in de geldbuidel. Natuurlijk gaat daar de 30 procent provisie vanaf die Coinhive in eigen zak steekt.

Met een zoekmachine kun je meer dan 30.000 websites vinden die Coinhive-minercode laden. Sommige doen dat rechtstreeks, andere via reclame zoals Googles DoubleClick-advertenties op YouTube. De Amerikaanse videostreamingsite Showtime serveerde Coinhive-miningscripts, maar stopte daar meteen mee toen dat bekend werd. Op gehackte websites van de Los Angeles Times en BlackBerry ontdekten security-researchers van Troy Mursch eveneens Coinhive-code. De lijst is nog langer, volgens Symantec was in december 2017 al een kwart van de geblokkeerde websiteverzoeken afkomstig van cryptominers.

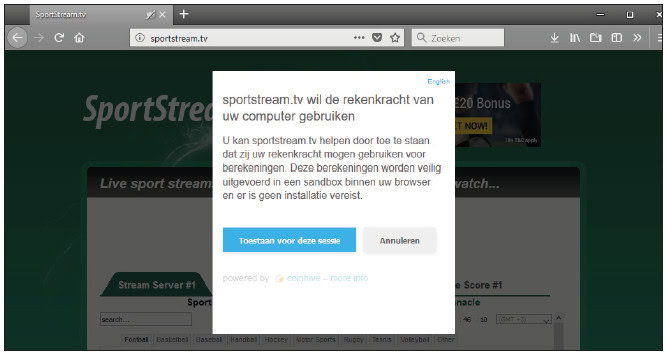

Volgens de makers van Coinhive doen zij niets verkeerd. Volgens hen is cryptomining in de browser een gewoon legitiem betaalmiddel, een soort alternatief voor de reclame die natuurlijk niemand wil. Maar een website die het eerlijk aanpakt, vraagt vanzelfsprekend eerst toestemming aan bezoekers alvorens hun systeembronnen in te pikken.

De Amerikaanse nieuwssite Salon.com bood bezoekers met een adblocker bijvoorbeeld de keuze tussen het uitschakelen daarvan of toestemming te verlenen om ‘ongebruikte computerbronnen’ te benutten. Als een bezoeker de laatste optie koos, werd tijdens het lezen van het nieuws op de achtergrond Monero gemined via Coinhive. Maar dat was een uitzondering. Op de meeste websites gaat het Coinhivescript gewoon zijn gang en wordt de cpu aan het werk gezet om Monero’s te minen, soms zelfs met maximale cpu-belasting.

- AI en cognitieve vaardigheden

- Werken met gestructureerde processen

- Gaat AI werknemers vervangen?

- c’t security-checklist 2026

Pas toen er veel kritiek op Coinhive begon te komen, kwam het bedrijf met een versie genaamd AuthedMine, die zelf eerst om toestemming van een bezoeker vraagt voordat hij begint met minen. Maar die wordt weinig gebruikt. Minder dan twee procent van alle door Malwarebytes gevonden websites met Coinhive-code vroeg de bezoeker om toestemming. We kwamen ook zelf genoeg sites tegen die zonder veel plichtplegingen met Coinhive aan het rekenen slaan. Maar je moet goed zoeken om websites te vinden die het eerlijk doen en duidelijk om toestemming vragen.

Behalve Coinhive zijn er inmiddels vergelijkbare scripts, zoals CoinImp, JSEcoin en Crypto-Loot, die op eenzelfde manier te werk gaan. Ze zijn op dit moment alleen nog niet zo wijd verbreid.

Altijd actieve malware

Zelfs het minen tijdens een urenlange video levert hooguit een paar cent op. Het wordt interessanter als een miner de hele dag actief is, of in ieder geval elk moment dat de pc ingeschakeld is. Daarvoor moeten cryptominers zich in het systeem nestelen en ervoor zorgen dat ze bij een herstart opnieuw geactiveerd worden.

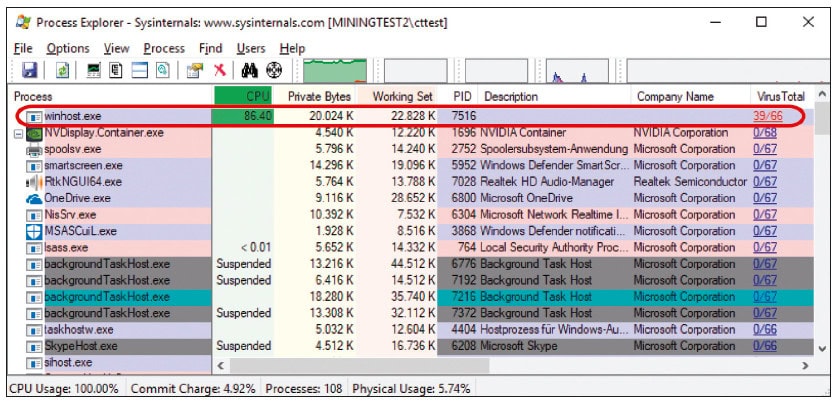

Met een directe toegang tot het systeem kan minermalware zich ook beter verstoppen voor de eigenaar van een pc. Zo komt het vaak voor dat cryptominers hun werkzaamheden pauzeren als ‘verdachte’ programma’s zoals Taakbeheer actief zijn. Als parasieten zijn miners ook geïnteresseerd in het welzijn van de gastheer. Daarom nemen ze vaak genoegen met een deel van de beschikbare rekencapaciteit. Sommige minen alleen als het systeem niets anders te doen heeft. Een onderzoeker van het Internet Storm Center ontdekte zelfs een cryptominer die op zoek ging naar concurrenten en die vervolgens van het systeem weghield.

Cryptominers komen vaak mee als verstekeling bij andere software. Zelfs browserextensies die op zich nuttig lijken te zijn, minen vaak stiekem op de achtergrond. Twijfelachtige programma’s zoals gekraakte software en keygens om illegale licentiecodes voor dure software te genereren, hebben vaak cryptominers aan boord. Ook de adware-scene heeft cryptomining ontdekt. Er zijn zelfs freeware programma’s die openlijk vermelden ‘Je kunt onze premium-functies gratis gebruiken als je voor ons wilt minen’. Veel adware neemt het echter niet zo nauw en installeert ongevraagd een cryptominer.

Maar illegaal cryptominen is niet beperkt tot kleine criminelen en het grijze gebied rond adware. Ook de georganiseerde misdaad heeft het lucratieve misbruik maken van andermans rekencapaciteit inmiddels ontdekt. Fortinet meldt dat een groep die vroeger de ransomware- trojan VenusLocker verspreidde, hun mailberichten tegenwoordig voorziet van een Monero-miner. Malwarebytes trof in januari al de eerste exemplaren aan van de in crimeware-kringen geliefde exploit Kits Rig, die via veiligheidslekken cryptominers naar binnen sluisde op de pc’s van slachtoffers.

Bedrijfsschade door cryptomining

Zonder het te willen bagatelliseren: de schade bij individuele gebruikers is tot nu toe beperkt. Het gaat daarbij om niet meer dan enkele euro’s. De winst zit hem voor criminelen pas in de grote aantallen. Dat ziet er anders uit voor bedrijven die honderden pc’s en servers in gebruik hebben. Onderzoekers ontdekten bij het analyseren van inbraken steeds vaker cryptominers op bedrijfsnetwerken. Dat zijn dan vaak achtergelaten cadeautjes die na een geslaagde diefstal van bedrijfsgegevens nog wat extra euro’s moeten opleveren.

Kaspersky’s malware-expert Anton Ivanov verzekerde ons dat ze echter zeker ook aanvallen zien waarbij professionele middelen van cybercriminelen worden ingezet die als enig ‘nut’ lijken te hebben dat er cryptominers verspreid worden. Daarbij wordt bijvoorbeeld na een eerste inbraak in een bedrijfsnetwerk meteen een speciaal aangepaste versie van de tool Mimikatz gebruikt om zoveel mogelijk pc’s met cryptominers te besmetten en er zo lang mogelijk ongemerkt mee te minen.

Dat loont de moeite. Als enkele honderden of duizenden pc’s buiten de reguliere werktijden ongemerkt Monero staan te minen, levert dat uiteindelijk een leuk bedrag op. Ivanov schat dan ook dat de succesvolste cybercrimegroepen in een half jaar tijd al miljoenen bij elkaar geharkt hebben. Daar staat een veelvoud aan schade voor de betreffende bedrijven tegenover.

Een interessant doelwit zijn slecht beveiligde webservers. Die kun je namelijk meteen op meerdere manieren misbruiken. Het in WordPress-beveiliging gespecialiseerde bedrijf Wordfence ontdekte op gecompromitteerde servers cryptominers die al meer dan 100.000 dollar bij elkaar gesprokkeld hadden. Trend Micro waarschuwde in januari voor gerichte aanvallen op bekende veiligheidsgaten in Apache Struts en DotNetNuke om Monero-miners voor Windows en Linux te installeren op servers. Beveiligingsbedrijf Sucuri beschreef juist aanvallen op WordPress- en Magento-sites om Coinhive-code in de websites te injecteren en zo de pc’s van bezoekers te misbruiken.

Een erg slinkse aanval was gericht op Tesla, de fabrikant van elektrische auto’s. De aanvallers kregen daarbij toegang tot Tesla’s Kubernetes-server. Die beheert dockerinstanties die draaien op bij Amazon gehuurde ruimte (AWS) in de cloud. Normaliter testen en simuleren de ingenieurs van Tesla daarop bijvoorbeeld nieuwe auto’s. De aanvallers creëerden daar echter hun eigen pool van Linux-containers, die heimelijk Monero gingen minen. Ondertussen betaalde Tesla de rekening. De aanvallers gingen daarbij heel bedachtzaam te werk om zo lang mogelijk onopgemerkt te blijven.

De toekomst van cryptomining

Het stiekem cryptominen op kosten van anderen is een recente trend in de cyberonderwereld. Het hoogtepunt is daarbij nog lang niet bereikt. Sterker nog: het ergste moet nog komen. Er zijn al voortekenen dat de criminelen routers, printers, NAS-systemen, webcams en andere apparaten met een cpu en internetverbinding in het vizier hebben. Als dat gaat toenemen, wordt het zeker ernstiger. Want het Internet-of-Things zit vol veiligheidslekken die makkelijk te misbruiken zijn. Die apparaten zijn vaak altijd ingeschakeld en bieden normale gebruikers geen mogelijkheid om ongewenste parasieten te herkennen, laat staan verwijderen. Of weet jij soms hoe je een cryptominer op je printer kunt detecteren?

De rekenkracht van die apparaten is voor elk apparaat op zich miniem. Maar het grote aantal overtreft dat van echte pc’s en zal in de toekomst nog veel verder toenemen. Ga zelf maar eens na hoeveel apparaten je al in huis hebt met toegang tot internet. Vergeet daarbij niet je NAS, printer, receiver, thermostaat, stofzuigrobot en al die andere apparaten die het leven makkelijker maken, maar wel verbinding met internet hebben. Bedenk dan eens hoe die verzameling er over enkele jaren uitziet.

Bedrijven zoals Coinhive en blockchain-predikers huldigen het minen van cryptovaluta als innovatief betaalmodel. Het kan onder meer de gehate financiering door middel van advertenties vervangen. Als je bij een website diensten wilt afnemen, kun je daarvoor gewoon wat minen. Dat is op zich een aardig idee. In tegenstelling tot advertenties zijn op de achtergrond werkende miners niet irritant. En anders dan bij de meeste micro-paymentsystemen verlopen de betalingen helemaal anoniem. Dat maakt het een op het eerste gezicht sympathiek model.

Maar het aanvankelijk enthousiasme verdwijnt snel als je een concrete kostenbatenanalyse maakt. We hebben het in de praktijk getest met Coinhive en een maximaal belaste test-pc. Bij Coinhive moet je als klant zes volle uren minen om 1 cent voor een webdienst te genereren. Zelfs voor minieme bedragen moet de pc dan al dagenlang aanstaan. Als een website bijvoorbeeld 50 cent voor een artikel vraagt, moet de pc meer dan een week aan het rekenen blijven. De kosten zijn inmiddels het twintigvoudige, de balans slaat dus door naar zo’n 95 procent verlies.

Dat is net zoiets alsof je de bakker 10 euro geeft zodat hij 50 cent krijgt voor een broodje, waarmee hij zelf ook nog zijn kosten moet dekken. Dat werkt in de praktijk eigenlijk alleen als je zelf zonder noemenswaardige kosten te maken een hoop anderen kunt laten minen. Als legaal businessmodel, waarbij degene die de mining-opbrengsten krijgt zelf ook kosten maakt, deugt het nauwelijks.

Daarbij houden we nog geen rekening met de bijkomende kosten voor de wereld. Die zijn namelijk aanzienlijk omdat bij het minen van virtueel geld enorme hoeveelheden echte stroom verbruikt worden om verder nutteloze berekeningen te maken. Je kunt eigenlijk alleen maar hopen dat de huidige malwaretoevloed ervoor zorgt dat dit systeem zodanig in diskrediet wordt gebracht dat het niet als normaal bedrijfsmodel toegepast wordt. Nu zowel Mozilla als Google het minen in de browser willen blokkeren, is dat idee hopelijk ook snel van de baan. Wat blijft is het gevaar van mining-malware die zich in systemen nestelt. En dat gaat in eerste instantie nog veel erger worden voordat het tij keert.

(Jürgen Schmidt, c’t magazine)

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Praat mee