Hoe kwantumcomputers moderne encryptie bedreigen

Zodra kwantumcomputers volwassen zijn, zouden ze krachtiger zijn dan welke supercomputer dan ook. Maar waarom eigenlijk? Een blik op de kwantumfysica onthult wat kwantumcomputers fundamenteel anders doen dan conventionele computers en hoe ze in staat moeten zijn om de huidige encryptie in zeer korte tijd te kraken.

Lees verder na de advertentie

Een kantelpunt in beveiliging

Encryptie heeft al eens geschiedenis geschreven, want 85 jaar geleden kraakte de Turing-bom van geallieerde cryptologen Duitse geheime berichten – en veranderde zo het verloop van de Tweede Wereldoorlog. Vandaag staat de moderne cryptografie voor een soortgelijk keerpunt, want kwantumcomputers zouden in de nabije toekomst de versleuteling kunnen kraken waarop ons digitale bestaan is gebaseerd.

Een conventionele supercomputer heeft miljoenen of zelfs miljarden jaren nodig om RSA-2048 te kraken, de versleutelingsstandaard voor e-mails, wachtwoorden en creditcardgegevens (zie ‘Asymmetrische versleuteling: veilig door trapdoor-functies’, c’t 6/2021). Een kwantumcomputer kan dit volgens schattingen in slechts acht uur doen.

Om versleutelingen te kraken, maken kwantumcomputers gebruik van de vreemde wetten van de kwantumfysica in plaats van mechanische rotors. Deze wetten onttrekken zich aan elke intuïtie, waardoor het moeilijk te begrijpen is waarom kwantumcomputers zo krachtig zijn.

Het is belangrijk om te begrijpen dat kwantumcomputers niet gewoon betere pc’s zijn. Ze zijn niet geschikt voor videogames of het ordenen van e-mails, maar lossen complexe optimalisatieproblemen in een mum van tijd op. Hoe dat precies werkt, blijkt uit de kwantumfysica.

Stel je voor dat je aan de ingang van een doolhof staat en de uitgang zoekt. Je enige optie is om elk pad door het doolhof te proberen. Als je in een doodlopend stuk terechtkomt, ga je terug naar het begin en probeer je het opnieuw. Een kwantumversie van jezelf zou daarentegen elk pad tegelijk kunnen nemen. Zo vind je, althans in theorie, in slechts één poging de uitgang.

Dit principe heet kwantumparallellisme en het is het basisprincipe waarmee kwantumcomputers werken. In plaats van verschillende opties na elkaar uit te proberen – of het nu gaat om het vinden van een element in een lijst, het optimaliseren van een proces of het oplossen van een ingewikkelde rekensom – test een kwantumcomputer alle mogelijkheden tegelijk. Dit beeld helpt om deze complexe rekenmachines te begrijpen, maar is sterk vereenvoudigd. Om kwantumparallellisme echt tot een voordeel te maken, moeten er nog een aantal valkuilen worden omzeild.

Tip!

Slimme IP-camera’s met live toezicht en haarscherpe beveiliging!

Basisprincipes

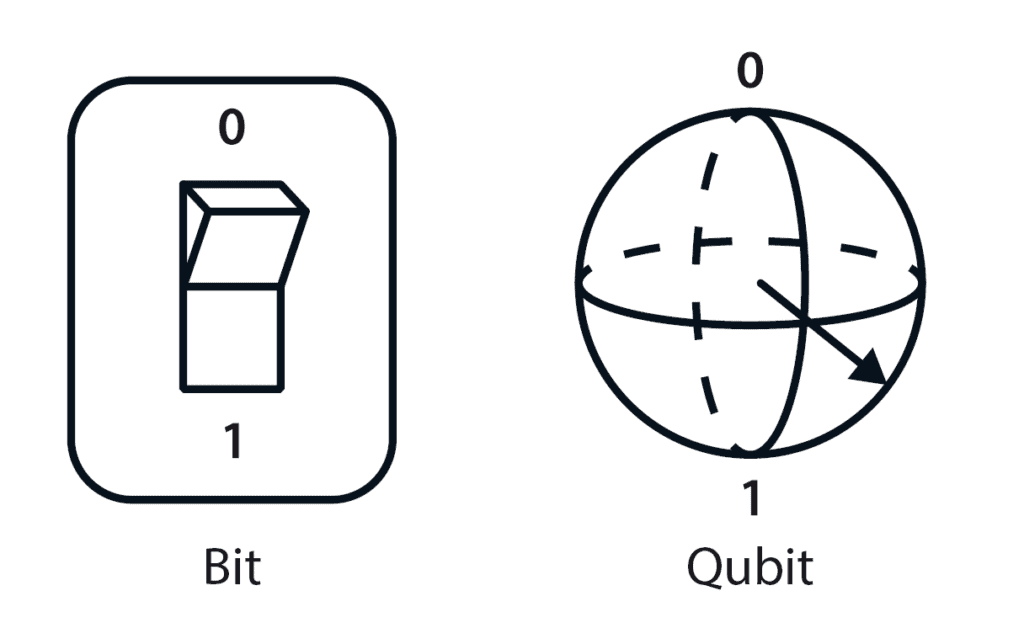

Kwantumcomputers bestaan uit zogenaamde qubits, die overeenkomen met de bits in conventionele computers, maar werken volgens de wetten van de kwantumfysica. Bits lijken op schakelaars die tussen twee posities kunnen schakelen: boven of onder, aan of uit, 0 of 1. Als je bits echter opbouwt uit kwantumobjecten, atomen, ionen of minuscule schakelingen, krijgen ze bijzondere eigenschappen.

Kwantumobjecten hoeven niet tussen twee opties te kiezen, maar kunnen in een zogenaamde superpositie van beide bestaan. Een populaire formulering is dat qubits zich in twee toestanden tegelijk kunnen bevinden. Nauwkeuriger is de voorstelling van qubits als een bol met een pijl in het midden. Deze pijl kan in een qubit niet alleen naar boven (0) en naar beneden (1) wijzen, maar naar elk willekeurig punt op het oppervlak van de bol (zie infographic).

Vergelijking bit en qubit

Een conventionele bit lijkt op een schakelaar die kan schakelen tussen de toestanden 0 en 1. Een qubit is vergelijkbaar met een bol met een pijl in het midden. In plaats van alleen naar boven of beneden, kan deze in willekeurige richtingen wijzen.

Het is ook mogelijk om de toestanden van meerdere qubits, zogenaamde registers, te superponeren. Twee klassieke bits kunnen bijvoorbeeld in vier verschillende constellaties voorkomen: 00, 01, 10 en 11. Twee qubits kunnen alle vier de opties superponeren, ze kunnen dus ‘in alle vier de toestanden tegelijk’ zijn. In dit geval zijn de qubits niet langer onafhankelijk van elkaar, maar hangt de toestand van de ene qubit onlosmakelijk af van de toestand van de andere – ze zijn verstrengeld (zie ‘Technische concepten voor kwantumcomputers’, c’t 11/2021).

Als je in een berekening vier opties wilt testen, bijvoorbeeld vier paden door het doolhof, moet je met een conventionele computer (met een processor) alle opties achter elkaar testen. Als je twee qubits met elkaar verstrengelt en de vier opties superponeert, test de kwantumcomputer ze allemaal in één stap. Hierin schuilt de ongeëvenaarde kracht van kwantumcomputers. Een qubit vertegenwoordigt twee toestanden: 0 en 1. Twee qubits vier, drie qubits acht. In het algemeen bieden n qubits de mogelijkheid om 2n toestanden te superponeren – het aantal toestanden neemt exponentieel toe met het aantal qubits. Slechts 100 qubits kunnen een quintiljoen toestanden superponeren – dat is een 1 met 30 nullen, veel meer dan het aantal sterren in het hele universum.

De opslagcapaciteit van qubits is ook op een andere manier te illustreren. Om de toestand van een enkele qubit weer te geven, zijn twee reële getallen nodig, de hoek tussen de noord- en zuidpool en de hoek langs de evenaar van de bol. Om deze op te slaan als een drijvende-kommagetal met dubbele precisie, zijn 2 · 64, dus 128 bits nodig. Dit getal verdubbelt ongeveer met elke extra qubit. Om de toestand van 25 qubits weer te geven, heb je 537 MB nodig – geen probleem voor een laptop. Als je het aantal qubits verdubbelt tot 50, stijgt de behoefte tot maar liefst 18 petabyte – een uitdaging zelfs voor moderne supercomputers. Daarom geldt 50 qubits als richtwaarde die nodig is om een kwantumvoordeel ten opzichte van supercomputers te behalen.

Bijblijven met de laatste security-ontwikkelingen?

Mythe der gelijktijdigheid

Nu komt het grote maar. Een kwantumcomputer met n qubits kan niet zomaar 2n keer sneller rekenen. Denk aan het doolhof, de kwantumcomputer kan in principe alle paden tegelijkertijd testen, maar hoe weet je uiteindelijk welk pad het juiste was? Het probleem is om dit parallellisme om te zetten in een eenduidig, uitleesbaar resultaat. Want het uitlezen van informatie uit kwantumobjecten werkt fundamenteel anders dan in klassieke systemen.

Een voorbeeld, stel je een qubit voor in een superpositie van 0 en 1. Om uit te lezen waar de pijl binnen de bol naar toe wijst, gebruik je een detector die klikt als de qubit in toestand 1 is en niet klikt als hij in toestand 0 is. Wat gebeurt er als de pijl rechtstreeks naar de evenaar wijst? De detector kan niet ‘half’ klikken. De kans dat hij klikt of niet, is in dit geval 50/50. De resterende informatie die in de qubit is opgeslagen – zoals het exacte gewicht tussen 0 en 1 – gaat bij de meting verloren.

Als je dus alle mogelijke toestanden van een qubit-register superponeert en een berekening uitvoert, krijg je een ingewikkelde, verstrengelde toestand. Bij het uitlezen gaat het grootste deel van de informatie verloren. Het resultaat is willekeurig en weerspiegelt niet per se de gezochte oplossing voor het probleem. Om met een kwantumcomputer problemen op te lossen en een zinvol resultaat te krijgen, zijn dus speciale kwantumalgoritmen nodig.

Kwantumcomputers bieden alleen een voordeel ten opzichte van conventionele computers als er voor het betreffende probleem een kwantumalgoritme bestaat, dat het oplost door slim gebruik te maken van kwantumeffecten. Voor alle andere gevallen zijn klassieke computers doorgaans geschikter.

Kwantumrecepten

Het bekendste kwantumalgoritme is dat van de Amerikaanse wiskundige Peter Shor uit 1994. Het Shor-algoritme lost de vraag op, in welke twee priemfactoren een groot getal kan worden ontbonden. Het getal 15 is bijvoorbeeld het product van de priemgetallen 3 en 5. Terwijl je de priemfactoren van 15 nog uit je hoofd kunt berekenen, is dat voor 53.605.589 erg moeilijk. Zo moeilijk zelfs, dat dit wiskundige probleem de basis vormt voor moderne cryptografische methoden zoals RSA. Dat ze moeilijk genoeg en dus veilig genoeg zijn, geldt in ieder geval voor conventionele computers, want het Shor-algoritme lost dit probleem exponentieel sneller op in een kwantumcomputer.

Een ander voorbeeld is het algoritme van de Indiaas-Amerikaanse informaticus Lov Grover. Dit algoritme voert de opdracht uit om een item in een ongesorteerde lijst te vinden. Terwijl het Shor-algoritme asymmetrische encryptiemethoden aanvalt (en- en decrypten gebeurt met verschillende sleutels), bedreigt het Grover-algoritme symmetrische methoden (dezelfde sleutel voor en- en decrypten). Dit zou bijvoorbeeld gevolgen hebben voor hashes of de AES-methode. Het Grover-algoritme bereikt echter slechts een kwadratische speed-up ten opzichte van klassieke methoden, zodat een verdubbeling van de sleutellengte de oorspronkelijke beveiliging in stand houdt.

Beide algoritmen werken grofweg zo dat ze de juiste oplossingen versterken en de verkeerde resultaten verbergen. Om bijvoorbeeld een lijst met vier items te doorzoeken, associeer je elk item met een van de vier qubit-toestanden 00, 01, 10 en 11. In het begin superponeer je alle vier de opties gelijkmatig. Bij elke herhaling van het Grover-algoritme wordt de bijdrage van het gezochte item sterker en die van de andere items zwakker. Dit wordt zo vaak herhaald totdat praktisch alleen het gezochte item overblijft.

De algoritmen van Shor en Grover zijn echter niet de enige risico’s voor cryptografie, meent Hannes Bartz van het Duitse centrum voor lucht- en ruimtevaart (DLR). “Net als in de klassieke cryptografie kan de ontwikkeling van nieuwe kwantumalgoritmen, die tot nu toe onbekend zijn, de veiligheid van bestaande procedures aanzienlijk ondermijnen”, legt hij uit. Het onderzoeksproject QUANTITY van het DLR Quantum Computing Initiative, dat door Bartz wordt geleid, analyseert daarom de cryptografische relevantie van kwantumalgoritmen die verder gaan dan Shor en Grover.

Een onderzoeksgroep van IBM heeft het Shor-algoritme al in 2001 uitgevoerd op een kwantumcomputer met zeven qubits – om het getal 15 te ontbinden in de factoren 3 en 5. De huidige kwantumcomputers hebben ongeveer 100 qubits, maar toch zijn de succesvol ontbonden getallen niet veel groter: 15, 21, 35. Een uitzondering vormen zogenaamde adiabatische kwantumcomputers, of quantum annealers, die al grotere getallen konden ontbinden. Dit waren echter bijzondere gevallen.

Hoeveel qubits zijn er dan nodig om RSA-2048 te kraken? Google-onderzoekers Craig Gidney en Martin Ekerå van het Zweedse KTH hebben het probleem in 2021 geanalyseerd en stellen een methode voor die bijna 15.000 qubits nodig heeft om RSA-2048 binnen acht uur te kraken. Maar zelfs dit aantal is waarschijnlijk niet voldoende, omdat de 15.000 qubits foutloos moeten rekenen om de versleuteling betrouwbaar te kraken. Kwantumobjecten reageren echter zeer gevoelig op verstoringen zoals warmtefluctuaties, elektromagnetische velden of naburige kwantumobjecten. De kleinste schommelingen leiden ertoe dat qubits de in hen opgeslagen informatie verliezen en het rekenresultaat onbruikbaar wordt.

Samen sterk

Kwantumfoutcorrectie wordt beschouwd als de sleutel tot het bouwen van krachtige kwantumcomputers die relevante problemen kunnen oplossen. Het basisidee hierachter is om een bepaald aantal foutgevoelige, zogenaamde fysieke qubits samen te voegen tot één foutgecorrigeerde, logische qubit. Met de hulp van uitgekiende correctiecodes herkennen de extra qubits fouten en verwijderen ze deze, zodat de resulterende logische qubit praktisch foutloos is – afhankelijk van de toepassing wordt hier een foutmarge van 0,0001 procent of minder nagestreefd. Gidney en Ekerå schatten in hun publicatie dat ze ongeveer 1500 fysieke qubits nodig hebben voor één logische qubit. Op die manier heeft hun methode ruim 20 miljoen fysieke qubits nodig om RSA-2048 in acht uur te kraken.

“Het is een open vraag hoeveel fysieke qubits er nodig zijn om het Shor-algoritme te implementeren”, merkt Manfred Lochter van het Duitse Bundesamt für Sicherheit in der Informationstechnik (BSI) op. “Door verbeterde methoden voor foutcorrectie is het aantal de laatste tijd steeds verder gereduceerd. Bovendien kunnen er natuurlijk ook nog betere algoritmen voor cryptografische aanvallen worden gevonden.”

“Kwantumfoutcorrectie zal een centrale rol spelen bij de ontwikkeling van krachtige kwantumcomputers”, meent ook Francisco Blasco Lazaro van het DLR. Het zou zelfs een bottleneck kunnen worden. “Als deze overhead aan fysieke qubits voor een logische qubit ongewijzigd blijft, zal het aantal logische qubits dat een toekomstig apparaat kan bevatten beperkt zijn, evenals de totale looptijd van de algoritmen.” Lazaro leidt het project R-QIP dat manieren onderzoekt om deze overhead drastisch te verminderen. “Dit zou de deur openen naar de oplossing van veel grotere problemen en de Q-Day van de cryptografie binnen handbereik brengen.”

Bijblijven met de laatste security-ontwikkelingen?

Kwantumroadmap

Volgens de roadmap van de kwantumafdeling van IBM is het bedrijf van plan om in 2029 een eerste fouttolerante kwantumcomputer met 200 logische qubits te presenteren, genaamd Starling. Maar pas vanaf 2033 verwacht het bedrijf dit aantal te verhogen tot 2000 logische qubits met de opvolger Blue Jay – genoeg voor de eerste relevante toepassingen, maar nog steeds te weinig om RSA-2048 te kraken. Google streeft een soortgelijk doel na met zijn zesde mijlpaal, maar zegt niet expliciet wanneer het dit wil bereiken.

“Tot nu toe hebben we kunnen zien dat de IBM’s van deze wereld hun roadmaps zeer goed naleven”, aldus Lochter. Het BSI komt in zijn rapport (Duitstalig) van augustus 2024 tot een vergelijkbare inschatting; het bureau achtte een crypto-analytisch relevante kwantumcomputer op dat moment haalbaar binnen maximaal 16 jaar, misschien zelfs binnen 10 jaar. “Dat is echter een bovengrens”, legt Lochter uit, omdat de schatting alleen uitgaat van gepubliceerde en geverifieerde onderzoeksresultaten.

Voor de meeste spelers is deze inspanning waarschijnlijk niet de moeite waard, aangezien 2000 logische qubits al voldoende zijn voor toepassingen die relevant zijn voor de industrie en onderzoek. “Maar als een groot industrieland zijn onderzoeksinspanningen op dit doel zou richten, vergelijkbaar met de Manhattan- en Apollo-projecten van de 20e eeuw, lijkt een kwantumcomputer met enkele miljoenen fysieke qubits, die in ten minste 100 dagen 2048-bit RSA kan kraken, haalbaar”, schrijft het BSI in zijn rapport.

Gevaarlijke kwantumcomputers?

Maar je hoeft niet bang te zijn voor de nieuwe technologie, aldus Marc Stöcklin, hoofd veiligheidsonderzoek bij IBM Research Zürich. “Kwantumcomputers vormen op zich geen bedreiging, omdat de computers zelf nooit vijandig zullen zijn. De bedreiging komt van kwaadwillende actoren die toegang hebben tot toekomstige, cryptografisch relevante kwantumcomputers.”

De missie van IBM is daarom om de wereld te voorzien van nuttige kwantumcomputers en deze met nieuw ontwikkelde cryptografiestandaarden kwantumveilig te maken. Met zijn project QuantumSafe Migration wil het bedrijf de kwantumveilige transformatie wereldwijd versnellen en crypto-agility opbouwen.

Het is nog niet te voorzien wie de eerste kwantumcomputer ontwikkelt die relevante problemen kan oplossen. Ook in Europa werken veel start-ups en onderzoeksinstellingen aan deze taak. “Wat we echter in de VS zien, is dat veel grote bedrijven geld investeren en risico’s nemen”, constateert Lochter van het BSI. “Een universitair onderzoeksproject kan daar niet tegenop.”

Feitelijk kan niemand garanderen dat er ooit een kwantumcomputer zal komen die krachtig genoeg is om cryptografische problemen op te lossen. De fysische basisprincipes zijn duidelijk, maar het is mogelijk dat onderzoekers op een gegeven moment tegen een technische grens aanlopen. “Wij doen aan risicomanagement”, aldus Lochter. “We zeggen niet dat kwantumcomputers er komen, maar dat het zeer waarschijnlijk is dat ze er kunnen komen. En als ze er komen, is de potentiële schade extreem groot.”

Bescherming tegen hackers van de toekomst

Hoewel het nog een paar decennia kan duren voordat kwantumcomputers de huidige encryptie in gevaar brengen, is dat geen reden om achterover te leunen. Een bekende tactiek van hackers is ‘harvest now, decrypt later’ – ze slaan dus vandaag al kritieke gegevens op om die in de toekomst met behulp van kwantumcomputers te decoderen. Vooral veiligheidskritische sectoren zoals de financiële sector, moeten zich daarom nu al bezighouden met kwantumbestendige encryptie (zie ‘Kwantumcomputers als bedreiging voor banken en verzekeringen’, c’t 3/2026).

Kwantumtechnologie demoniseren zou echter een verkeerde reactie zijn. “Op dit moment beloven kwantumcomputers ongelooflijke vooruitgang in de wetenschap en economie”, aldus Stöcklin van IBM. “Veel uitdagingen zullen voor klassieke computers qua rekenwerk te complex zijn.” En ook veel andere sectoren kunnen hiervan profiteren. Kwantumcryptografie maakt bijvoorbeeld gebruik van kwantumobjecten om berichten volstrekt veilig te verzenden – beschermd door de wetten van de kwantumfysica.

Bijblijven met de laatste security-ontwikkelingen?

Sabrina Patsch

Tip

Krijg direct toegang tot alle beschikbare edities op je laptop, tablet of smartphone.

Praat mee